Cuando un ingeniero abre un archivo pcap de una subestación digital, la atención suele ir a los datos de aplicación de distintos tipos de comunicaciones: GOOSE, Sampled Values, MMS, PTP, SNMP, LLDP y otros. Es lógico: precisamente en los datos de aplicación de las tramas Ethernet se encuentra la información sobre el funcionamiento de la protección, el SCADA, la sincronización horaria y la información operativa de la infraestructura de red.

Pero, a veces, la información diagnóstica útil también se encuentra en el nivel de las tramas Ethernet. En particular, en las direcciones MAC de los dispositivos.

Uno de esos indicadores es el OUI, u Organizationally Unique Identifier. Por él suele ser posible suponer a qué organización pertenece un rango de direcciones MAC y, por tanto, qué fabricante o proveedor puede estar asociado a la interfaz de red de un equipo.

Para la operación de una subestación digital esto no es un detalle teórico. El OUI ayuda a entender más rápido qué equipos están realmente presentes en la red tecnológica, encontrar conexiones inesperadas, comparar el tráfico real con la documentación de proyecto y acelerar el primer análisis de un pcap.

Qué es una dirección MAC

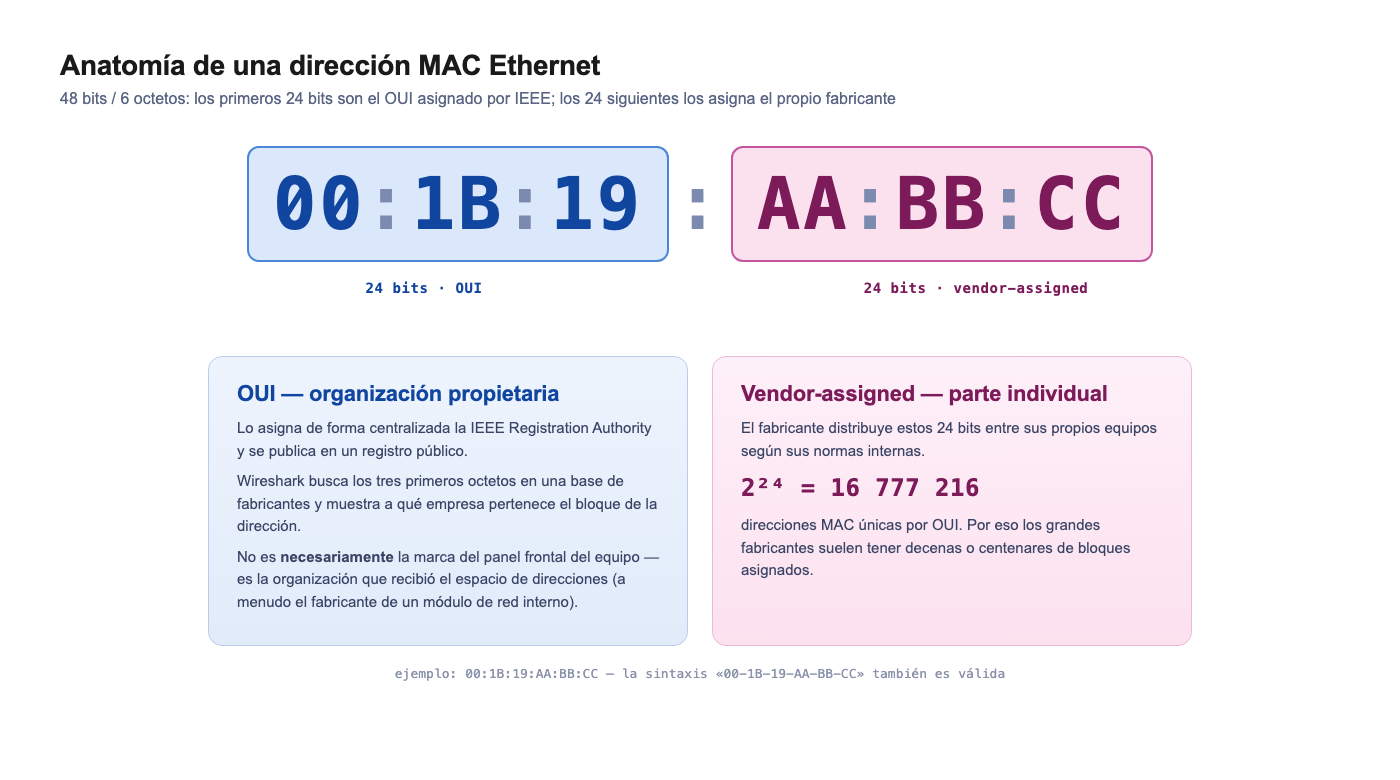

Una dirección MAC de una interfaz Ethernet tiene normalmente 48 bits, es decir, 6 octetos. Un octeto son 8 bits. En la forma habitual, la dirección MAC se escribe como seis pares de caracteres hexadecimales:

00:1B:19:AA:BB:CC

o así:

00-1B-19-AA-BB-CC

Esa dirección puede dividirse conceptualmente en dos partes:

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI parte individual de la dirección

Los tres primeros octetos, es decir, los 24 primeros bits, son el OUI: Organizationally Unique Identifier. Los tres octetos restantes — otros 24 bits — los usa la organización para asignar direcciones únicas a interfaces de red concretas.

Qué es un OUI

El OUI es un identificador único de organización, asignado a través del IEEE Registration Authority.

De forma simplificada se dice: el OUI son los tres primeros octetos de una dirección MAC, por los cuales puede identificarse al fabricante de un equipo.

Para el análisis práctico de tráfico esa explicación suele ser conveniente. Pero, formalmente, es más correcto decir:

El OUI indica la organización a la que la IEEE asignó el espacio de direcciones correspondiente.

Esa organización puede ser un fabricante de tarjetas de red, conmutadores industriales, IEDs, controladores, módulos de comunicación, placas embebidas, hardware de servidor o plataformas de virtualización.

Por eso el OUI no siempre apunta inequívocamente a la marca del equipo impresa en el panel frontal. A veces señala al fabricante de la interfaz de red, del módulo o del chip instalado dentro del equipo.

Cómo del OUI se obtiene una dirección MAC

Cuando una organización recibe un OUI, puede usar los 24 bits restantes para formar direcciones MAC únicas.

Por ejemplo, si a la organización le asignan el OUI:

00:1B:19

puede asignar a sus equipos direcciones del tipo:

00:1B:19:00:00:01

00:1B:19:00:00:02

00:1B:19:00:00:03

...

00:1B:19:FF:FF:FF

Los 24 bits restantes dan:

2^24 = 16 777 216

Es decir, un único bloque grande permite formar aproximadamente 16,7 millones de direcciones únicas de 48 bits.

Precisamente por eso, grandes fabricantes de equipos de red, placas servidoras, equipos industriales, módulos Wi-Fi y controladores Ethernet pueden tener no uno, sino decenas o centenares de bloques asignados.

Cómo obtiene una organización un OUI

El OUI no lo elige el fabricante por sí mismo. Lo asigna el IEEE Registration Authority — el órgano de registro de la IEEE, que lleva los registros globales de identificadores.

El proceso puede describirse en varios pasos.

La empresa determina qué bloque de direcciones necesita

Si la organización fabrica equipos con interfaces Ethernet, necesita direcciones MAC únicas.

Puede ser un fabricante de:

— IEDs; — conmutadores industriales; — controladores; — pasarelas; — servidores; — tarjetas de comunicación; — módulos embebidos; — equipos de prueba; — dispositivos para SCADA y protección; — y otros.

Según la escala de producción, la empresa elige el tipo de bloque de registro IEEE adecuado: grande, medio o pequeño.

El caso clásico que más a menudo se asocia con el OUI es el MA-L, o MAC Address Block Large.

La organización presenta una solicitud al IEEE Registration Authority

La empresa presenta la solicitud a través del IEEE RA. En ella se indican datos sobre la organización, los contactos, el tipo de bloque requerido y el formato de publicación de la información.

Los datos pueden ser públicos o confidenciales. Si el registro es público, la información sobre la organización entra en las bases abiertas que luego utilizan las herramientas de OUI lookup, incluido Wireshark y otras bases de fabricantes.

La IEEE revisa la solicitud

La IEEE revisa la solicitud y asigna a la organización un bloque de direcciones.

Es importante destacar que la IEEE no asigna cada MAC por separado. Asigna a la organización un rango, y luego la propia organización distribuye direcciones concretas entre sus equipos.

Es decir, el fabricante obtiene el derecho a usar un determinado bloque de direcciones, y después, dentro de su propio sistema productivo, asigna direcciones MAC individuales a interfaces de red concretas.

Para obtener un OUI adicional, la organización debe confirmar que no comenzará a usar el nuevo bloque en su producción hasta que se haya utilizado al menos el 95% del bloque anterior, en el contexto del estándar correspondiente. Esta regla existe para que los grandes espacios de direcciones no queden sin usar.

Los datos pasan al registro

Si el registro es público, la información del bloque queda disponible en las bases de registro de la IEEE y en las bases derivadas de fabricantes.

Por eso Wireshark puede mostrar no solo la dirección MAC, sino también el nombre de la organización propietaria del rango correspondiente.

Por ejemplo, en lugar de una dirección «desnuda», el ingeniero puede ver una representación más legible con el fabricante u organización indicado.

Qué bloques de registro IEEE existen

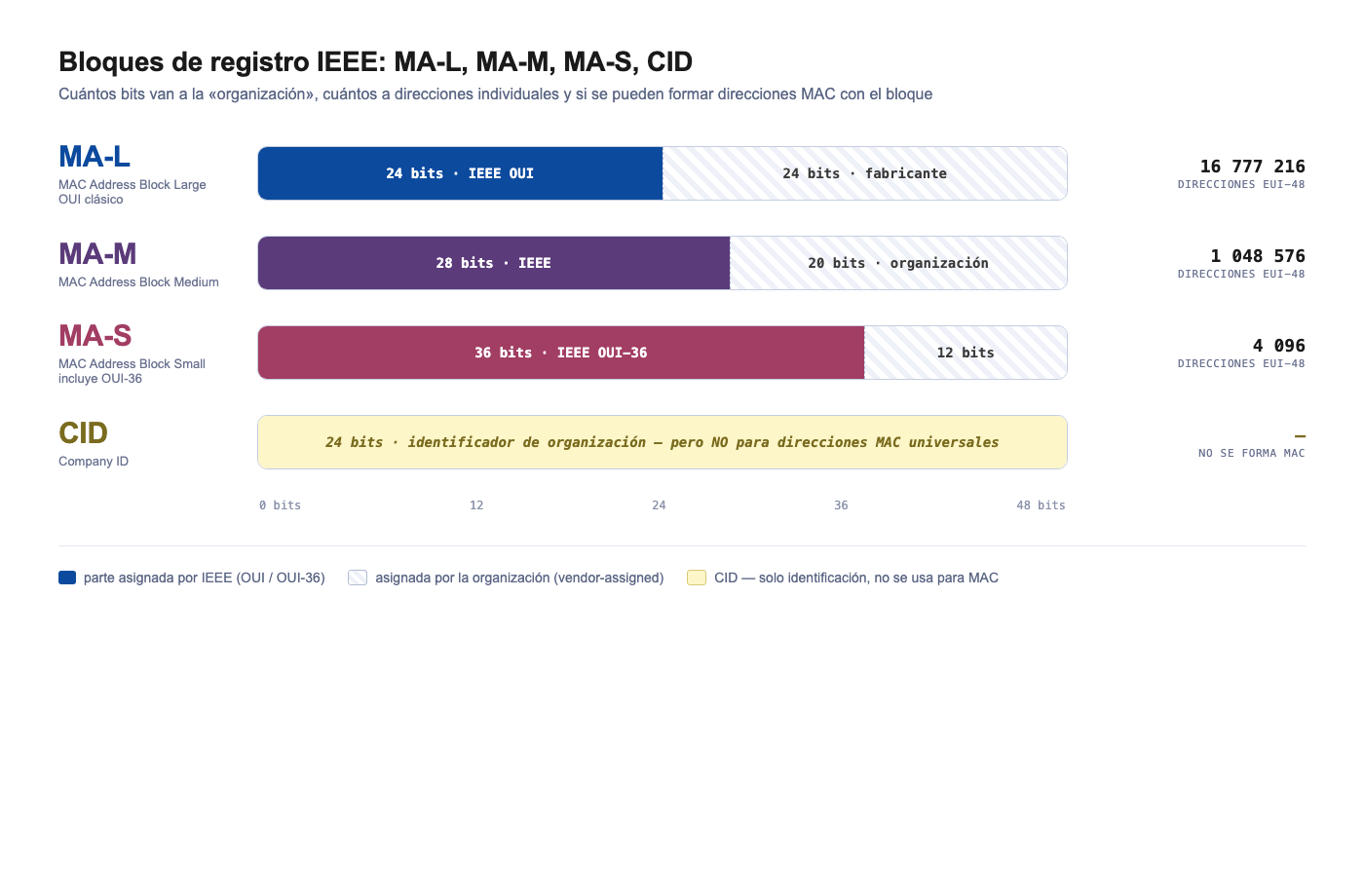

Es importante entender que el OUI no es el único tipo de bloque de registro IEEE. Existen distintas variantes, pensadas para diferentes escalas de producción y diferentes tareas de identificación.

Para el tema de las direcciones MAC conviene distinguir cuatro conceptos:

MA-L — bloque grande de direcciones MAC, incluye un OUI

MA-M — bloque medio de direcciones MAC

MA-S — bloque pequeño de direcciones MAC, incluye un OUI-36

CID — Company ID, pero NO para formar direcciones MAC universales

MA-L — bloque grande, caso clásico con OUI

MA-L significa MAC Address Block Large.

Es esa la variante que la literatura aplicada llama con más frecuencia «obtener un OUI».

En el caso de un MA-L, la organización recibe un OUI de 24 bits y puede formar a partir de él identificadores de 48 bits EUI-48, que se usan como direcciones MAC en las interfaces Ethernet.

La estructura para EUI-48 es así:

OUI emitido por la IEEE: 24 bits

Parte del fabricante: 24 bits

Total EUI-48 / MAC: 48 bits

Ejemplo:

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI parte asignada por el fabricante

Un bloque MA-L da:

2^24 = 16 777 216

direcciones EUI-48 únicas.

Este bloque conviene a grandes fabricantes de equipos que producen grandes series de dispositivos con interfaces de red.

Para el ingeniero que analiza un pcap en Wireshark, es precisamente el MA-L/OUI lo que ofrece la traducción habitual del fabricante a partir de los tres primeros octetos del MAC.

MA-M — bloque medio

MA-M es el MAC Address Block Medium.

Está pensado para organizaciones que no necesitan el enorme rango del MA-L, pero requieren más direcciones de las que puede dar un bloque pequeño.

Para EUI-48 se puede representar así:

MA-M emitido por la IEEE: 28 bits

Parte de la organización: 20 bits

Total EUI-48 / MAC: 48 bits

Cantidad de direcciones EUI-48 en ese bloque:

2^20 = 1 048 576

Es decir, MA-M da alrededor de 1 millón de direcciones de 48 bits.

Es una opción conveniente para un fabricante de escala media, al que no le hace falta un rango de 16,7 millones de direcciones, pero sí un espacio de direcciones suficientemente amplio para la producción en serie.

Detalle importante: MA-M no es el OUI clásico en el sentido convencional de los primeros 24 bits. Por eso no siempre es correcto reducir todo el sistema de registro IEEE a la frase «los tres primeros octetos son el fabricante».

MA-S — bloque pequeño y OUI-36

MA-S es el MAC Address Block Small.

Está pensado para organizaciones que necesitan una cantidad comparativamente pequeña de direcciones únicas.

MA-S está vinculado al concepto de OUI-36. Para EUI-48 se puede representar así:

MA-S / OUI-36 emitido por la IEEE: 36 bits

Parte de la organización: 12 bits

Total EUI-48 / MAC: 48 bits

Cantidad de direcciones EUI-48:

2^12 = 4096

Es decir, MA-S da solo 4096 direcciones únicas de 48 bits.

Esta variante puede bastar para pequeños fabricantes, lotes piloto, equipos especializados, instrumentos de laboratorio o soluciones industriales de bajo volumen.

Para una subestación digital también puede ser relevante. Una empresa pequeña puede fabricar pasarelas especializadas, módulos de interfaz, equipos de prueba o equipos de servicio para IEC 61850. Para esos productos, un enorme bloque MA-L es excesivo, mientras que MA-S es suficiente.

CID — Company ID

Aparte existe el CID, o Company ID.

Por tamaño se parece al OUI: también es un identificador único de 24 bits de la organización. Pero su finalidad es otra.

Diferencia clave:

El CID no se puede usar para formar direcciones MAC universales EUI-48 ni EUI-64.

El CID sirve para los casos en los que una organización necesita un identificador único, pero no necesita emitir direcciones MAC universalmente únicas.

Dicho de otro modo:

El CID puede usarse como identificador de organización.

El CID NO puede usarse como base de direcciones MAC universales.

Si un fabricante saca un equipo con interfaz Ethernet y quiere asignarle direcciones MAC universalmente únicas, no necesita un CID, sino uno de los bloques de direcciones MA-L, MA-M o MA-S.

Comparación de MA-L, MA-M, MA-S y CID

| Tipo de bloque | Qué emite la IEEE | ¿Se pueden formar EUI-48 / MAC? | Cuántas direcciones EUI-48 | Para quién es adecuado |

|---|---|---|---|---|

| MA-L | OUI de 24 bits | Sí | 16 777 216 | Grandes fabricantes de equipos |

| MA-M | Bloque de 28 bits | Sí | 1 048 576 | Fabricantes de escala media |

| MA-S | OUI-36 de 36 bits | Sí | 4096 | Pequeños fabricantes, lotes piloto, equipos especializados |

| CID | Company ID de 24 bits | No | No aplica | Identificación de la organización sin emitir direcciones MAC universales |

En resumen, la IEEE no entrega a las organizaciones direcciones MAC individuales, sino bloques de direcciones de distintos tamaños. Un gran fabricante necesita un MA-L, un fabricante de escala media puede contentarse con un MA-M, una empresa pequeña con un MA-S. Un CID es para otras tareas de identificación de la organización, no para direcciones MAC.

Cómo usa Wireshark el OUI

Wireshark sabe comparar direcciones MAC con una base de fabricantes.

Cuando aparece una trama Ethernet en un pcap, Wireshark puede mirar los primeros octetos del MAC e intentar encontrar el registro correspondiente en la base.

Por ejemplo, una dirección MAC:

00:30:A7:12:34:56

El OUI es:

00:30:A7

Ese OUI pertenece a Schweitzer Engineering Laboratories.

Es decir, ya en el primer paso del análisis se puede suponer que esa trama Ethernet la envió un dispositivo, o una interfaz de red, asociada al equipamiento SEL.

Para el ingeniero de subestación digital es una pista útil. Si en la instalación hay realmente equipos SEL, ese Source MAC puede ser esperado. Después hay que cruzarlo con la documentación de proyecto, el archivo SCD, una dirección IP, una VLAN, un puerto de conmutador y un IED concreto.

Por ejemplo:

Source MAC: 00:30:A7:12:34:56

OUI: 00:30:A7

Vendor: Schweitzer Engineering Laboratories

Tipo de tráfico: GOOSE / MMS / tráfico Ethernet operativo

La lógica de análisis puede ser así:

00:30:A7:12:34:56

↓

OUI: Schweitzer Engineering Laboratories

↓

comprobar:

— si hay equipos SEL en la instalación;

— qué puerto de conmutador ve ese MAC;

— qué IP corresponde a ese MAC;

— si el equipo publica GOOSE;

— si establece sesión MMS;

— si hay IEDName correspondiente en el archivo SCD.

Pero hay que leer el resultado con cuidado. El OUI lookup muestra al propietario del bloque de direcciones o a la organización asociada a la interfaz de red. No siempre significa que el dispositivo final, en su conjunto, esté fabricado por esa organización.

Para qué necesita el ingeniero de subestación digital el OUI

En una subestación digital la red Ethernet no es solo una infraestructura informática auxiliar. Por ella circulan datos tecnológicos críticos:

— mensajes GOOSE; — flujos Sampled Values; — intercambio MMS con IEDs; — sincronización horaria PTP; — tráfico operativo de los conmutadores; — acceso de ingeniería; — datos de SCADA y protección.

Por eso entender la composición de los participantes de la red tiene un valor operativo directo.

El OUI puede ayudar en varias tareas prácticas.

Entender rápido la composición de equipos en un pcap

Imaginemos que un ingeniero recibió un pcap de una subestación digital. Contiene decenas o cientos de direcciones MAC. Algunas pertenecen a IEDs, otras a conmutadores, otras a servidores, otras a puestos de trabajo de ingeniería.

Sin decodificación adicional, parece un listado de direcciones:

00:30:A7:12:34:56

00:1B:19:AA:BB:CC

00:80:63:11:22:33

E8:9F:80:77:88:99

Tras el OUI lookup, el ingeniero puede ver que distintas direcciones pertenecen a distintos fabricantes de interfaces de red o de equipos.

Por ejemplo:

| Source MAC | OUI | Lo que se puede suponer |

|---|---|---|

00:30:A7:12:34:56 |

00:30:A7 |

Dispositivo o interfaz de red asociada a Schweitzer Engineering Laboratories |

00:1B:19:AA:BB:CC |

00:1B:19 |

Hace falta verificar en la base de OUI |

00:80:63:11:22:33 |

00:80:63 |

Hace falta verificar en la base de OUI |

E8:9F:80:77:88:99 |

E8:9F:80 |

Hace falta verificar en la base de OUI |

En una instalación real, esto ayuda a formular rápidamente las preguntas correctas:

— por qué esa dirección está en la red tecnológica; — si corresponde a la composición esperada de equipos; — si ese participante figura en el esquema de LAN, en el archivo SCD y en la tabla de conexiones; — de qué puerto de conmutador llega ese Source MAC; — qué tráfico transmite: GOOSE, SV, MMS, PTP, ARP, protocolos operativos.

Por ejemplo, si en la subestación se utilizan realmente equipos SEL, el Source MAC con OUI 00:30:A7 puede ser esperado. Pero si en la instalación no hay equipos así, es motivo para verificar de dónde apareció esa dirección MAC y qué equipo está realmente conectado a la red.

Encontrar un equipo inesperado en la red tecnológica

Si en la red tecnológica de la subestación digital deben estar solo determinados equipos, la aparición de un OUI inesperado puede ser motivo de verificación.

Por ejemplo, en la red deben estar:

— IEDs de protección; — controladores de bahía; — conmutadores industriales; — servidores SCADA; — servidores de un sistema de monitoreo en línea IEC 61850; — estaciones de trabajo de ingeniería; — equipos de sincronización horaria.

Y en el pcap aparece, de repente, una dirección MAC cuyo OUI pertenece a un fabricante de router doméstico, punto de acceso de oficina, cámara o adaptador USB-Ethernet.

Eso por sí solo no demuestra una vulneración. Puede haber distintas explicaciones:

— conectaron temporalmente el portátil del comisionador; — se usó un adaptador USB-Ethernet; — conectaron un router de servicio; — se realizaron ensayos; — se usó equipo temporal del contratista; — una máquina virtual recibió un MAC; — el equipo fue conectado por error.

Pero es motivo para hacer las preguntas correctas:

— qué equipo es; — quién lo conectó; — a qué puerto de conmutador; — estaba previsto en la documentación de proyecto; — participó en el intercambio tecnológico; — pudo afectar a GOOSE, SV, MMS o PTP.

Cotejar la red real con la documentación de proyecto

En la documentación de proyecto, los archivos SCD, los esquemas de LAN y las tablas de puertos suele indicarse qué equipos deben estar en la red.

Pero la imagen real en una instalación en servicio a veces difiere del proyecto.

Por ejemplo:

— se cambió un conmutador; — se instaló otra revisión del equipo; — se añadió un equipo temporal; — se conectó una estación de ingeniería; — se cambió el esquema de espejo de tráfico; — se sustituyó un módulo de red en un equipo; — parte del equipo se modernizó sin reflejo en la documentación.

El OUI lookup ayuda a ver rápido si la composición real de participantes de la red coincide con la esperada.

Por supuesto, el OUI no sustituye una comprobación completa. Pero puede ser un buen indicador inicial de discrepancia.

Acelerar la investigación de problemas de GOOSE, SV y MMS

Al analizar una situación anómala, es importante entender rápido quién participa en el intercambio.

Por ejemplo:

— qué equipo publica un GOOSE concreto; — de dónde provienen los Sampled Values; — quién establece una sesión MMS concreta; — qué MAC pertenece al servidor SCADA; — qué dirección corresponde a la estación de ingeniería; — qué equipo envía un broadcast o multicast inesperado; — quién genera tráfico operativo de más.

El OUI ayuda a orientarse más rápido entre las direcciones Ethernet.

Esto es especialmente útil cuando el pcap no tiene información contextual completa y el ingeniero analiza la captura tras el evento. Por ejemplo, al investigar un incidente, verificar la puesta en marcha, analizar el funcionamiento de un sistema de monitoreo en línea IEC 61850 o resolver problemas en una subestación digital en operación.

Comprobar la higiene de red de la instalación

En la red tecnológica de una subestación digital no debe haber equipos aleatorios.

El OUI lookup puede formar parte de una comprobación sencilla de higiene de red:

— qué fabricantes de interfaces de red se ven en la red tecnológica; — si hay equipos domésticos o de oficina inesperados; — si hay interfaces de red virtuales; — si hay indicios de equipos temporales; — si la composición real de equipos coincide con la esperada; — si hay equipos no relacionados con protección, SCADA o infraestructura de red.

Esto es especialmente importante para redes donde circulan GOOSE y Sampled Values. Esas redes deben ser previsibles, gestionables y bien documentadas.

¿Source MAC iguales en una instalación: puede pasar?

Otra cuestión importante: ¿pueden aparecer en una instalación real direcciones MAC de origen iguales?

Sí, pueden. Pero, para una red Ethernet normal, es una situación anómala.

Importa hablar precisamente del Source MAC, es decir, la dirección MAC de origen de la trama Ethernet. Es la dirección del equipo que envió la trama a la red.

Source MAC = de quién llegó la trama

En condiciones normales, dos equipos distintos en la misma VLAN no deberían estar enviando tramas con el mismo Source MAC al mismo tiempo.

Si eso ocurre, al conmutador le cuesta entender dónde se encuentra realmente el equipo con ese MAC.

Cómo usa el conmutador el Source MAC

El conmutador Ethernet construye la tabla de conmutación a partir de las direcciones MAC de origen.

Funciona aproximadamente así:

- Llega una trama Ethernet a un puerto.

- El conmutador mira el campo Source MAC.

- Memoriza: ese MAC está detrás de ese puerto.

- Cuando después haya que enviar una trama a ese MAC, el conmutador la envía al puerto correspondiente.

Por ejemplo:

Puerto 3 → llegó trama con Source MAC 00:30:A7:12:34:56

El conmutador anota:

00:30:A7:12:34:56 → puerto 3

Ahora, si el servidor SCADA, la estación de ingeniería u otro IED envían tráfico unicast a ese MAC, el conmutador encaminará la trama al puerto 3.

Qué ocurre con un conflicto de Source MAC

Imaginemos que en la instalación hay dos equipos:

IED-1 conectado al puerto 3

IED-2 conectado al puerto 8

Pero comparten dirección MAC:

00:30:A7:12:34:56

Primero, IED-1 envía una trama:

Source MAC: 00:30:A7:12:34:56

Puerto: 3

El conmutador memoriza:

00:30:A7:12:34:56 → puerto 3

Luego, IED-2 envía una trama:

Source MAC: 00:30:A7:12:34:56

Puerto: 8

El conmutador sobrescribe la entrada:

00:30:A7:12:34:56 → puerto 8

Después vuelve a llegar una trama de IED-1 — y la entrada cambia otra vez:

00:30:A7:12:34:56 → puerto 3

Ese efecto se llama a menudo MAC flapping: una misma dirección MAC «salta» entre puertos.

sequenceDiagram

autonumber

participant I1 as IED-1<br/>(puerto 3)

participant SW as Conmutador

participant I2 as IED-2<br/>(puerto 8)

Note over I1,I2: ambos envían tramas con el mismo Source MAC<br/>00:30:A7:12:34:56

I1->>SW: trama, Source MAC = 00:30:A7:12:34:56

Note right of SW: aprende:<br/>MAC → puerto 3

I2->>SW: trama, Source MAC = 00:30:A7:12:34:56

Note right of SW: sobrescribe:<br/>MAC → puerto 8

I1->>SW: trama, Source MAC = 00:30:A7:12:34:56

Note right of SW: de nuevo:<br/>MAC → puerto 3

I2->>SW: trama, Source MAC = 00:30:A7:12:34:56

Note right of SW: de nuevo:<br/>MAC → puerto 8

Note over I1,I2: ⚠️ MAC flapping —<br/>el tráfico unicast va ora al puerto 3, ora al puerto 8

Por qué son peligrosos los Source MAC iguales

El problema principal es que el conmutador empieza a decidir de forma inestable hacia dónde enviar el tráfico de ese MAC.

Por ejemplo, el servidor SCADA envía una petición MMS al equipo con MAC:

00:30:A7:12:34:56

Pero, en ese momento, la tabla del conmutador muestra:

00:30:A7:12:34:56 → puerto 8

Por tanto, la trama irá al puerto 8. Un segundo después, la tabla puede reaprender al puerto 3 — y la trama siguiente irá ahí.

Como resultado, pueden aparecer:

— sesiones MMS inestables; — pérdidas periódicas de conexión; — errores «flotantes» de diagnóstico; — caídas extrañas de sesiones TCP; — errores en los logs de los conmutadores; — vinculación incorrecta entre equipo y puerto; — análisis de pcap dificultado; — la falsa sensación de «a veces funciona, a veces no».

Para una subestación digital esto es especialmente molesto, porque tales problemas pueden parecer un fallo de IED, un error de configuración MMS, un problema de VLAN, un fallo del conmutador o inestabilidad del servidor. Y la causa real estará más abajo — en Source MAC en conflicto.

De dónde aparecen Source MAC iguales en una instalación

Hay varios escenarios reales.

Clonación de máquinas virtuales

Uno de los escenarios prácticos más frecuentes.

Por ejemplo, un servidor SCADA, un servidor de un sistema de monitoreo en línea IEC 61850, una estación de ingeniería o un banco de pruebas funcionan en virtualización. La VM se clonó pero no se cambió el MAC del adaptador de red.

Como resultado, dos VMs pueden salir a la misma VLAN con el mismo Source MAC.

Es especialmente probable durante puestas en marcha rápidas, traslado de imágenes, despliegue de servidores de respaldo o creación de copias de bancos.

Configuración manual del MAC

En algunos sistemas operativos, hipervisores, pasarelas, controladores y dispositivos de red, el MAC puede definirse manualmente.

Puede hacerse para pruebas, redundancia, migración, eludir vínculos de licencia o por error. Si el MAC coincide con uno ya existente, surge un conflicto.

Copia de configuración de equipo

En la puesta en marcha, a veces se copia la configuración de un equipo a otro.

Si la configuración contiene el MAC o los parámetros de la interfaz de red, puede trasladarse accidentalmente la misma dirección a dos equipos.

Para la mayoría de los IEDs, el MAC de fábrica está fijado, pero para pasarelas, controladores industriales, servidores, VMs y algunos equipos embebidos este riesgo es más real.

Redundancia con MAC virtual

Algunos esquemas de redundancia usan un MAC virtual compartido.

La idea: para la red existe un nodo «virtual», y físicamente lo atienden dos equipos — principal y respaldo. Pero solo uno debe estar activo a la vez.

Si ambos quedan activos por error, hay conflicto y MAC flapping.

Para una subestación digital esto puede ser relevante para servidores, pasarelas, routers, cortafuegos, clústeres SCADA o sistemas de nivel superior. Para dos IEDs de protección independientes este escenario no es normal.

Error del fabricante o lote piloto

Raro, pero posible en teoría: equipos entregados con MAC no únicos.

Para productos seriados es atípico, pero puede ocurrir en equipos de baja serie, muestras preserie, equipos de banco o en compilaciones de firmware defectuosas.

Direcciones MAC administradas localmente

Si el MAC no es de fábrica, sino administrado localmente, su unicidad ya no depende de la IEEE y del fabricante, sino de quien lo definió.

Por eso, en bancos, virtualización, esquemas temporales de puesta en marcha y configuraciones experimentales, el riesgo de duplicidad es mayor.

Cómo detectar Source MAC iguales en Wireshark

En un pcap, una señal de conflicto puede ser una situación en la que el mismo Source MAC está asociado a entidades distintas:

un Source MAC → distintas direcciones IP

un Source MAC → distintas sesiones MMS

un Source MAC → distintos svID

Por ejemplo, en un tramo de tráfico se ve:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.21

IEDName: SEL_IED_Q01

Y en otro tramo de la misma captura:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.22

IEDName: SEL_IED_Q02

Es un indicador fuerte de que hay que comprobar conflicto de MAC o particularidades de redundancia.

Para GOOSE se puede mirar no solo el Source MAC, sino también los campos del nivel IEC 61850:

Source MAC el mismo,

pero los GoCBRef/goID difieren

Para SV:

Source MAC el mismo,

pero los svID difieren

Para MMS:

Source MAC el mismo,

pero las IP o las sesiones MMS difieren

Este cuadro no significa automáticamente un fallo, pero sí requiere comprobación.

Cómo detectar el conflicto en el conmutador

En el conmutador hay que mirar la tabla de MAC y los logs de eventos.

Síntoma típico:

00:30:A7:12:34:56 → port 3

unos segundos después:

00:30:A7:12:34:56 → port 8

y luego otra vez:

00:30:A7:12:34:56 → port 3

En los logs puede llamarse de distintas formas:

MAC flapping

MAC address moved

Duplicate MAC address

MAC move detected

La formulación depende del fabricante del conmutador.

Si en la instalación hay desplegado un sistema de monitoreo en línea IEC 61850 (por ejemplo, Tekvel Park), ese comportamiento también puede verse como desplazamiento de un MAC, aparición de un equipo desconocido, cambio de la fuente del tráfico o discrepancia con el modelo de intercambio esperado.

Qué hacer al encontrar Source MAC iguales

Orden práctico de acciones:

- Asegurarse de que se trata realmente de Source MAC iguales.

- Comprobar de qué puertos del conmutador llega ese MAC.

- Identificar los equipos físicos conectados a esos puertos.

- Verificar si existe un mecanismo regular de redundancia con MAC virtual.

- Si no hay redundancia — buscar un error de configuración.

- Revisar máquinas virtuales, imágenes clonadas, pasarelas, servidores y estaciones de ingeniería.

- Comprobar que el MAC no se haya definido manualmente.

- Verificar que no se haya copiado la configuración de un equipo.

- Corregir el direccionamiento o la configuración.

- Tras la corrección, revisar la tabla de MAC y un nuevo pcap.

Lo principal es no tratar solo el nivel superior. Con un conflicto de Source MAC se puede pasar mucho tiempo buscando errores en MMS, ajustes del IED, VLAN o software del servidor, mientras que la causa estará en que el conmutador no puede determinar de forma estable detrás de qué puerto está el MAC.

Ejemplo práctico para una subestación digital

Un ingeniero analiza un pcap de una subestación digital. Hay tráfico MMS entre el servidor SCADA y varios IEDs. La sesión MMS con un equipo se cae periódicamente y luego se restablece.

A primera vista puede sospecharse:

— problemas de red; — errores de configuración MMS; — sobrecarga del IED; — problemas en el servidor; — errores de VLAN; — inestabilidad del conmutador.

Pero, al analizar el nivel Ethernet, resulta que el mismo Source MAC aparece en tramas con IPs distintas.

Por ejemplo:

Tramas del primer equipo:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.21

IEDName: SEL_IED_Q01

y:

Tramas del segundo equipo:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.22

IEDName: SEL_IED_Q02

Luego el ingeniero mira la tabla de MAC del conmutador y ve:

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

Es decir, el mismo MAC «se traslada» constantemente entre dos puertos.

Tras la comprobación, resulta que uno de los equipos fue sustituido o configurado de forma incorrecta, o que en la instalación se usó una copia de configuración / VM con el mismo MAC.

Tras corregir el MAC, la comunicación se estabiliza y los eventos de MAC flapping en el conmutador desaparecen.

Este ejemplo muestra bien por qué, al analizar una subestación digital, hay que mirar no solo IEC 61850, sino también los mecanismos básicos de Ethernet.

Limitación importante: el OUI no es una prueba absoluta

El OUI es útil, pero no puede tratarse como prueba absoluta del origen de un equipo.

Hay varias razones.

El MAC puede ser administrado localmente

Existen dos tipos de direcciones MAC:

UAA — Universally Administered Address

LAA — Locally Administered Address

UAA — dirección administrada universalmente. Suele ser el MAC de fábrica, asignado por el fabricante de su rango de direcciones.

LAA — dirección administrada localmente. Puede asignarla el sistema operativo, el hipervisor, el administrador de red o el software.

Las direcciones MAC administradas localmente son frecuentes en máquinas virtuales, contenedores, bancos de pruebas y entornos de ingeniería.

El MAC puede cambiarse por software

En muchos sistemas operativos, el MAC de la interfaz de red puede cambiarse por software.

Puede usarse para pruebas, virtualización, redundancia, migración de VMs o en el funcionamiento de software especializado.

Por eso, el simple hecho de que el OUI apunte a una organización no garantiza que el equipo físico esté fabricado por ella.

El OUI puede referirse a un módulo de red, no al equipo final

En equipos industriales se utilizan a menudo módulos Ethernet, chips, placas y procesadores de comunicación listos.

Por eso, en el pcap, el OUI puede no señalar al fabricante del IED, sino al fabricante del controlador de red o del módulo embebido dentro de él.

Por ejemplo, en el panel frontal el equipo tiene una marca, mientras que el OUI del MAC pertenece al fabricante del chip de red o de la placa embebida.

La información en la base puede estar incompleta

Las herramientas de lookup usan bases de fabricantes que se actualizan con el tiempo.

Si la base local de Wireshark está desactualizada, un nuevo bloque de direcciones puede mostrarse de forma incorrecta o no mostrarse.

Además, parte de los datos de registro puede ser confidencial.

Cómo usar correctamente OUI y Source MAC al analizar una subestación digital

El enfoque correcto es:

El OUI es un indicador diagnóstico útil, y el Source MAC es un identificador de red importante del remitente. Pero las conclusiones finales deben sacarse solo tras cruzar varias fuentes de datos.

Al analizar una subestación digital conviene cruzar:

— el archivo SCD; — el esquema de red; — las tablas de conmutación; — los ajustes de VLAN; — LLDP; — las direcciones IP; — las tablas ARP; — los ajustes de los IEDs; — los logs de eventos; — los puertos de los conmutadores; - los archivos pcap; - los datos de un sistema de monitoreo en línea IEC 61850 (por ejemplo, Tekvel Park).

Solo en conjunto con estos datos se puede concluir, con fundamento, qué equipo está en la red, de dónde viene el tráfico y si la imagen real corresponde a la del proyecto.

Minilista de verificación para el ingeniero al analizar un pcap

En el análisis inicial del tráfico de una subestación digital, conviene dar unos pasos sencillos.

flowchart TB

START["<b>Source MAC en el pcap</b><br/>p. ej., 00:30:A7:12:34:56"]

Q1{"¿El OUI coincide con<br/>la composición esperada<br/>de equipos?"}

Q2{"¿El Source MAC es único<br/>en su VLAN?"}

Q3{"¿Las tramas llegan<br/>de un único puerto<br/>del conmutador?"}

INV["<b>Verificar el origen</b><br/>• ¿qué dispositivo es?<br/>• ¿cómo entró a la red?<br/>• ¿está en el SCD / esquema LAN?<br/>• ¿qué tráfico transmite?"]

FLAP["<b>MAC flapping</b><br/>• tabla del conmutador<br/>• logs (MAC moved / duplicate)<br/>• sistema de monitoreo en línea IEC 61850<br/>(p. ej., Tekvel Park)"]

SRC["<b>Encontrar el origen del dupl.</b><br/>• clon de máquina virtual<br/>• MAC definido manualmente<br/>• configuración copiada<br/>• MAC virtual de redundancia"]

OK["<b>OK</b><br/>cruzar con SCD,<br/>documentación de proyecto,<br/>puertos y VLAN"]

START --> Q1

Q1 -- "sí" --> Q2

Q1 -- "no / desconocido" --> INV

INV --> Q2

Q2 -- "sí, único" --> Q3

Q2 -- "no, duplicado" --> FLAP

Q3 -- "sí, uno solo" --> OK

Q3 -- "no, de varios" --> FLAP

FLAP --> SRC

style START fill:#E0F2F1,stroke:#26A69A,color:#004D40

style Q1 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q2 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q3 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style INV fill:#E3F2FD,stroke:#42A5F5,color:#0D47A1

style FLAP fill:#FDE8E8,stroke:#F56C6C,color:#B71C1C

style SRC fill:#FBE9E7,stroke:#E64A19,color:#BF360C

style OK fill:#E8F5E9,stroke:#67C23A,color:#1B5E20

Listar los Source MAC

Extraer todas las direcciones MAC de origen únicas presentes en el pcap.

Comprobar los OUIs

Ver a qué organizaciones pertenecen los primeros octetos de las direcciones.

Encontrar dispositivos que no se esperan en la estructura del objeto

Comparar los OUIs encontrados con la composición esperada de equipos en la instalación.

Por ejemplo, si en la instalación se utilizan equipos SEL, el OUI 00:30:A7 puede ser esperado. Si no hay equipos SEL, ese MAC requiere comprobación adicional.

Comprobar la unicidad del Source MAC

Asegurarse de que un mismo Source MAC no se está usando con distintas direcciones IP, sesiones MMS, IEDName, GoCBRef o svID.

Comprobar la tabla de MAC del conmutador

Si un mismo MAC aparece en puertos distintos, verificar un posible MAC flapping.

Cruzar con VLAN y tipos de tráfico

Importa entender no solo el fabricante, sino qué hace el equipo en la red:

— publica GOOSE; — transmite Sampled Values; — establece conexión MMS; — participa en PTP; — envía ARP; — genera broadcast; — transmite tráfico operativo.

Cruzar con la documentación

Los resultados deben compararse con el archivo SCD, el esquema de LAN, las tablas de conexiones, las configuraciones de los conmutadores y la configuración real de la instalación.

Qué es especialmente importante para una subestación digital

En una subestación clásica, el ingeniero suele ver la cadena físicamente: cable, bornes, armario, equipo, señal discreta.

En la subestación digital, una parte importante de las interacciones se traslada a la red Ethernet. Las señales de protección, las medidas, las órdenes, los enclavamientos y la telemecánica se transmiten como mensajes.

Por eso, la explotación debe saber leer no solo los esquemas de circuitos secundarios, sino también las huellas de red.

OUI y Source MAC son elementos sencillos pero valiosos de ese análisis.

El OUI ayuda a responder a la pregunta:

¿a qué organización pertenece el bloque de direcciones?

El Source MAC ayuda a responder a:

¿quién envía tramas a la red?

Y el análisis del comportamiento del Source MAC en el tiempo ayuda a entender:

¿no hay conflicto de direcciones, MAC flapping ni mal funcionamiento de la redundancia?

Para una subestación digital esto es especialmente importante, porque un único MAC en conflicto puede manifestarse como conexión MMS inestable, comportamiento extraño de los servidores, errores de diagnóstico, dificultades de análisis de GOOSE/SV o funcionamiento impredecible de la infraestructura de red.

Conclusión

El OUI son los primeros octetos de la dirección MAC, por los que a menudo puede identificarse a la organización propietaria del bloque. Para el ingeniero de subestación digital es una herramienta cómoda de diagnóstico inicial: ayuda a entender qué equipos están presentes en la red tecnológica, encontrar conexiones inesperadas y cruzar el tráfico real con la documentación de proyecto.

Por ejemplo, el Source MAC 00:30:A7:12:34:56 contiene el OUI 00:30:A7, que pertenece a Schweitzer Engineering Laboratories. Si en la instalación hay equipos SEL, eso puede ser una señal esperada. Si no — esa dirección pasa a ser motivo para verificar la conexión real y la composición del equipamiento.

Pero el OUI no puede tratarse como prueba absoluta. El MAC puede ser administrado localmente, alterado por software, referirse a un módulo de red en lugar del equipo final, o simplemente no estar en la base local de lookup.

Aparte, importa controlar la unicidad del Source MAC. Si dos equipos distintos en la misma VLAN envían tramas con el mismo Source MAC, el conmutador estará reaprendiendo continuamente la tabla de conmutación. Aparece MAC flapping, el tráfico unicast puede ir a donde no debe, las sesiones MMS se vuelven inestables y el diagnóstico se convierte en la búsqueda de un error «flotante».

Por eso, al analizar una subestación digital, conviene mirar no solo IEC 61850, IPs y VLANs, sino también el nivel básico Ethernet: Source MAC, OUI, tablas de conmutación y comportamiento de los MACs en el tiempo.

En la operación de la subestación digital, saber leer esos indicios de red se vuelve tan importante como saber leer los esquemas de circuitos secundarios. Porque en la subestación digital, una parte importante de los «cables» ya está dentro de la red Ethernet.