Quando um engenheiro abre um arquivo pcap de uma subestação digital, a atenção geralmente vai para os dados de aplicação de diferentes tipos de comunicações: GOOSE, Sampled Values, MMS, PTP, SNMP, LLDP e outros. Faz sentido: é justamente nos dados de aplicação dos quadros Ethernet que estão as informações sobre o funcionamento da proteção, do SCADA, da sincronização de tempo e as informações operacionais da infraestrutura de rede.

Mas, às vezes, informação diagnóstica útil também está no nível dos quadros Ethernet. Em particular, nos endereços MAC dos dispositivos.

Um desses indicadores é o OUI, ou Organizationally Unique Identifier. Por ele, muitas vezes é possível supor a qual organização pertence uma faixa de endereços MAC e, portanto, qual fabricante ou fornecedor pode estar associado à interface de rede de um dispositivo.

Para a operação de uma subestação digital, isto não é um detalhe teórico. O OUI ajuda a entender mais rápido quais dispositivos estão de fato presentes na rede tecnológica, encontrar conexões inesperadas, comparar o tráfego real com a documentação de projeto e acelerar a primeira análise de um pcap.

O que é um endereço MAC

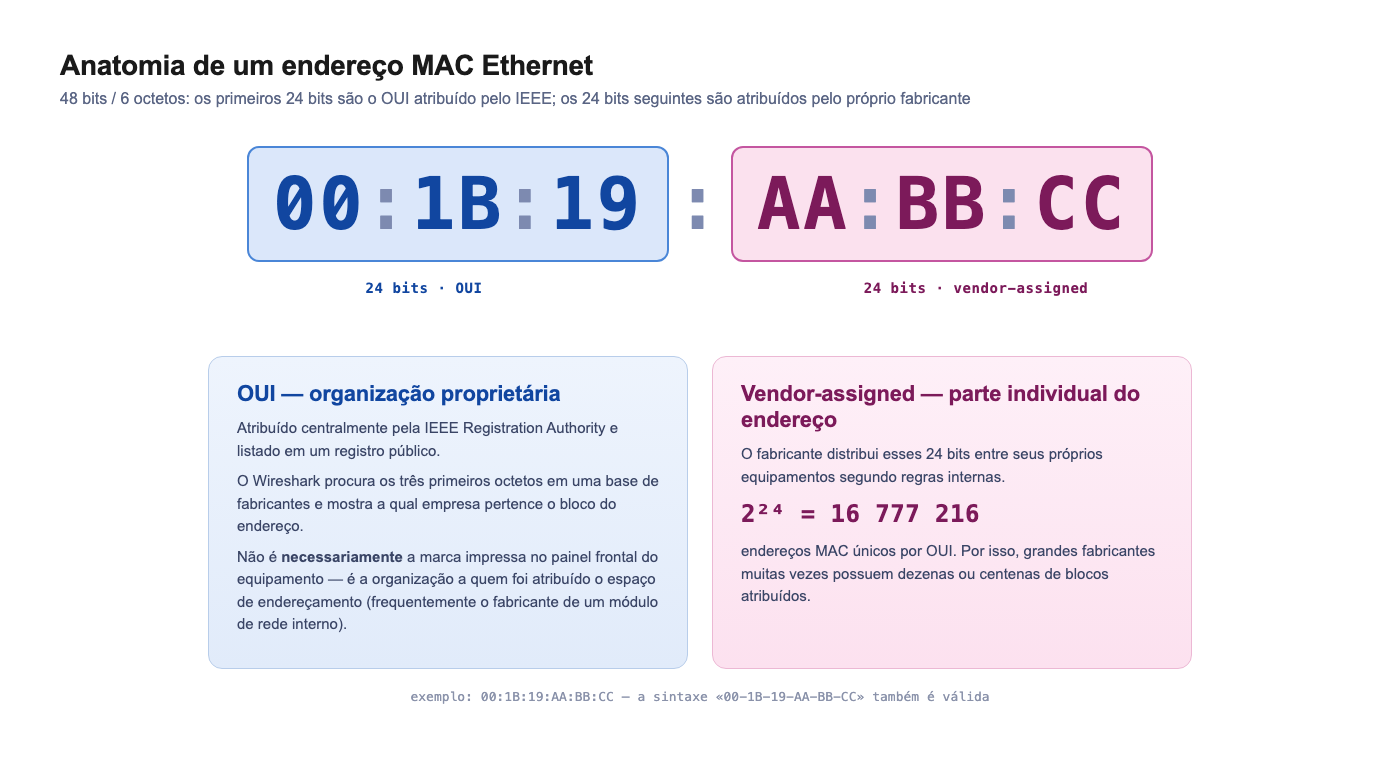

O endereço MAC de uma interface Ethernet normalmente tem 48 bits, ou seja, 6 octetos. Um octeto são 8 bits. Na forma usual, o MAC é escrito como seis pares de caracteres hexadecimais:

00:1B:19:AA:BB:CC

ou assim:

00-1B-19-AA-BB-CC

Tal endereço pode ser dividido conceitualmente em duas partes:

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI parte individual do endereço

Os três primeiros octetos, isto é, os 24 primeiros bits, são o OUI: Organizationally Unique Identifier. Os três octetos restantes — outros 24 bits — são usados pela organização para atribuir endereços únicos a interfaces de rede específicas.

O que é o OUI

O OUI é um identificador único de organização, atribuído pelo IEEE Registration Authority.

De forma simplificada, diz-se: o OUI são os três primeiros octetos de um endereço MAC, pelos quais é possível identificar o fabricante de um dispositivo.

Para a análise prática de tráfego, essa explicação costuma ser conveniente. Porém, mais formalmente é correto dizer:

O OUI indica a organização à qual a IEEE atribuiu o espaço de endereçamento correspondente.

Essa organização pode ser um fabricante de placas de rede, comutadores industriais, IEDs, controladores, módulos de comunicação, placas embarcadas, equipamentos de servidor ou plataformas de virtualização.

Por isso, o OUI nem sempre indica de forma inequívoca a marca do equipamento impressa no painel frontal. Às vezes, ele aponta o fabricante da interface de rede, módulo ou chip instalado internamente.

Como o OUI se transforma em endereço MAC

Quando uma organização recebe um OUI, ela pode usar os 24 bits restantes para formar endereços MAC únicos.

Por exemplo, se a organização recebeu o OUI:

00:1B:19

ela pode atribuir aos seus dispositivos endereços do tipo:

00:1B:19:00:00:01

00:1B:19:00:00:02

00:1B:19:00:00:03

...

00:1B:19:FF:FF:FF

Os 24 bits restantes resultam em:

2^24 = 16 777 216

Ou seja, um único bloco grande permite formar cerca de 16,7 milhões de endereços únicos de 48 bits.

Por isso, grandes fabricantes de equipamentos de rede, placas servidoras, dispositivos industriais, módulos Wi-Fi e controladores Ethernet podem ter não um, mas dezenas ou centenas de blocos atribuídos.

Como a organização obtém um OUI

O OUI não é escolhido pelo próprio fabricante. Ele é atribuído pelo IEEE Registration Authority — o órgão de registro da IEEE que mantém os registros globais de identificadores.

O processo pode ser descrito em algumas etapas.

A empresa define qual bloco de endereçamento precisa

Se a organização fabrica dispositivos com interfaces Ethernet, ela precisa de endereços MAC únicos.

Isso pode ser um fabricante de:

— IEDs; — comutadores industriais; — controladores; — gateways; — servidores; — placas de comunicação; — módulos embarcados; — equipamentos de teste; — dispositivos para SCADA e proteção; — e outros.

Conforme a escala de produção, a empresa escolhe o tipo de bloco de registro IEEE adequado: grande, médio ou pequeno.

O caso clássico mais frequentemente associado ao OUI é o MA-L, ou MAC Address Block Large.

A organização submete um pedido ao IEEE Registration Authority

A empresa submete o pedido por meio do IEEE RA. No formulário, são indicados dados da organização, contatos, tipo de bloco desejado e formato de publicação das informações.

Os dados podem ser públicos ou confidenciais. Se o registro for público, as informações sobre a organização vão para as bases abertas, depois usadas por ferramentas de OUI lookup, incluindo o Wireshark e outras bases de fabricantes.

A IEEE analisa o pedido

A IEEE analisa o pedido e atribui um bloco de endereços à organização.

É importante destacar que a IEEE não atribui cada MAC individualmente. Ela aloca uma faixa para a organização, que então distribui endereços específicos entre os seus dispositivos.

Ou seja, o fabricante obtém o direito de usar um determinado bloco de endereços e, depois, dentro do seu próprio sistema de produção, atribui endereços MAC individuais a interfaces de rede específicas.

Para obter um OUI adicional, a organização precisa confirmar que não começará a usar o novo bloco em produção até que ao menos 95% do bloco anterior tenham sido utilizados, no contexto do padrão aplicável. Essa regra existe para que grandes espaços de endereçamento não fiquem ociosos.

Os dados entram no registro

Se o registro for público, as informações do bloco ficam disponíveis nas bases de registro da IEEE e nas bases derivadas de fabricantes.

É exatamente por isso que o Wireshark consegue mostrar não só o endereço MAC, mas também o nome da organização proprietária da faixa correspondente.

Por exemplo, em vez de um endereço «cru», o engenheiro pode ver uma representação mais legível, com o fabricante ou organização indicado.

Quais são os blocos de registro IEEE

É importante entender que o OUI não é o único tipo de bloco de registro IEEE. Há várias variantes, voltadas para diferentes escalas de produção e diferentes tarefas de identificação.

Para o tema dos endereços MAC, é útil distinguir quatro conceitos:

MA-L — bloco grande de endereços MAC, inclui um OUI

MA-M — bloco médio de endereços MAC

MA-S — bloco pequeno de endereços MAC, inclui um OUI-36

CID — Company ID, mas NÃO para formar endereços MAC universais

MA-L — bloco grande, caso clássico com OUI

MA-L significa MAC Address Block Large.

É essa a variante que a literatura aplicada mais frequentemente chama de «obter um OUI».

No caso de um MA-L, a organização recebe um OUI de 24 bits e pode formar, com base nele, identificadores de 48 bits EUI-48, usados como endereços MAC de interfaces Ethernet.

A estrutura do EUI-48 é a seguinte:

OUI atribuído pela IEEE: 24 bits

Parte do fabricante: 24 bits

Total EUI-48 / MAC: 48 bits

Exemplo:

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI parte atribuída pelo fabricante

Um bloco MA-L fornece:

2^24 = 16 777 216

endereços EUI-48 únicos.

Esse bloco é adequado para grandes fabricantes de equipamentos que produzem grandes séries de dispositivos com interfaces de rede.

Para o engenheiro que analisa um pcap no Wireshark, é exatamente o MA-L/OUI que fornece a tradução habitual do fabricante a partir dos três primeiros octetos do endereço MAC.

MA-M — bloco médio

MA-M é o MAC Address Block Medium.

É destinado a organizações que não precisam da enorme faixa do MA-L, mas precisam de mais endereços do que um bloco pequeno é capaz de oferecer.

Para EUI-48, isso pode ser representado assim:

MA-M atribuído pela IEEE: 28 bits

Parte da organização: 20 bits

Total EUI-48 / MAC: 48 bits

Quantidade de endereços EUI-48 nesse bloco:

2^20 = 1 048 576

Ou seja, o MA-M fornece cerca de 1 milhão de endereços de 48 bits.

É uma opção conveniente para um fabricante de escala média, que não precisa de uma faixa de 16,7 milhões de endereços, mas precisa de um espaço de endereçamento suficientemente grande para a produção em série.

Um detalhe importante: o MA-M não é o OUI clássico no sentido convencional dos primeiros 24 bits. Portanto, nem sempre é correto reduzir todo o sistema de registro IEEE à frase «os três primeiros octetos são o fabricante».

MA-S — bloco pequeno e OUI-36

MA-S é o MAC Address Block Small.

É destinado a organizações que precisam de uma quantidade comparativamente pequena de endereços únicos.

O MA-S está associado ao conceito de OUI-36. Para EUI-48, isso é assim:

MA-S / OUI-36 atribuído pela IEEE: 36 bits

Parte da organização: 12 bits

Total EUI-48 / MAC: 48 bits

Quantidade de endereços EUI-48:

2^12 = 4096

Ou seja, o MA-S fornece apenas 4096 endereços únicos de 48 bits.

Essa variante pode ser suficiente para pequenos fabricantes, lotes piloto, dispositivos especializados, instrumentos de laboratório ou soluções industriais de baixa escala.

Para uma subestação digital isso também pode ser relevante. Uma pequena empresa pode produzir gateways especializados, módulos de interface, dispositivos de teste ou equipamentos de serviço para IEC 61850. Para esses produtos, um bloco enorme MA-L é excessivo, enquanto o MA-S é suficiente.

CID — Company ID

Existe ainda separadamente o CID, ou Company ID.

Em tamanho, ele se parece com um OUI: também é um identificador único de 24 bits da organização. Mas o objetivo é outro.

Diferença-chave:

O CID não pode ser usado para formar endereços MAC universais EUI-48 ou EUI-64.

O CID serve para casos em que uma organização precisa de um identificador único, mas não precisa emitir endereços MAC universalmente únicos.

Em outras palavras:

O CID pode ser usado como identificador da organização.

O CID NÃO pode ser usado como base para endereços MAC universais.

Se um fabricante produz um dispositivo com interface Ethernet e quer atribuir-lhe endereços MAC universalmente únicos, ele precisa não de um CID, mas de um dos blocos de endereçamento MA-L, MA-M ou MA-S.

Comparação MA-L, MA-M, MA-S e CID

| Tipo de bloco | O que a IEEE emite | É possível formar EUI-48 / MAC | Quantidade de endereços EUI-48 | Para quem é adequado |

|---|---|---|---|---|

| MA-L | OUI de 24 bits | Sim | 16 777 216 | Grandes fabricantes de equipamentos |

| MA-M | Bloco de 28 bits | Sim | 1 048 576 | Fabricantes de escala média |

| MA-S | OUI-36 de 36 bits | Sim | 4096 | Pequenos fabricantes, lotes piloto, dispositivos especializados |

| CID | Company ID de 24 bits | Não | Não se aplica | Identificação da organização sem emissão de endereços MAC universais |

Em resumo, a IEEE não distribui endereços MAC isolados — ela distribui blocos de endereços de tamanhos diferentes. Um grande fabricante precisa de um MA-L, um fabricante de escala média pode se contentar com um MA-M, uma pequena empresa com um MA-S. O CID é para outras tarefas de identificação, e não para endereços MAC.

Como o Wireshark usa o OUI

O Wireshark sabe comparar endereços MAC com uma base de fabricantes.

Quando um quadro Ethernet aparece num pcap, o Wireshark pode olhar os primeiros octetos do MAC e tentar encontrar um registro correspondente na base de fabricantes.

Por exemplo, um endereço MAC:

00:30:A7:12:34:56

O OUI é:

00:30:A7

Esse OUI pertence à Schweitzer Engineering Laboratories.

Ou seja, já na primeira etapa da análise é possível supor que o quadro Ethernet foi enviado por um dispositivo, ou uma interface de rede, associada a equipamento SEL.

Para o engenheiro da subestação digital, essa é uma pista útil. Se realmente há dispositivos SEL no objeto, esse Source MAC pode ser esperado. Em seguida, cabe correlacioná-lo com a documentação de projeto, o arquivo SCD, um endereço IP, a VLAN, a porta do comutador e um IED específico.

Por exemplo:

Source MAC: 00:30:A7:12:34:56

OUI: 00:30:A7

Vendor: Schweitzer Engineering Laboratories

Tipo de tráfego: GOOSE / MMS / tráfego Ethernet operacional

A lógica de análise pode ser:

00:30:A7:12:34:56

↓

OUI: Schweitzer Engineering Laboratories

↓

verificar:

— há dispositivos SEL no objeto;

— qual porta do comutador vê esse MAC;

— qual IP corresponde a esse MAC;

— o dispositivo publica GOOSE;

— ele estabelece sessão MMS;

— existe IEDName correspondente no arquivo SCD.

Mas é preciso ler o resultado com cautela. O OUI lookup mostra o proprietário do bloco de endereços, ou a organização associada à interface de rede. Nem sempre isso significa que o equipamento final como um todo é produzido por essa organização.

Por que o engenheiro da subestação digital precisa do OUI

Em uma subestação digital, a rede Ethernet não é apenas uma infraestrutura de TI auxiliar. Por ela trafegam dados tecnológicos críticos:

— mensagens GOOSE; — fluxos Sampled Values; — comunicação MMS com IEDs; — sincronização de tempo PTP; — tráfego operacional de comutadores; — acesso de engenharia; — dados de SCADA e proteção.

Por isso, conhecer a composição dos participantes da rede tem valor operacional direto.

O OUI pode ajudar em várias tarefas práticas.

Entender rapidamente a composição de equipamentos num pcap

Imaginemos que um engenheiro recebeu um pcap de uma subestação digital. Ele contém dezenas ou centenas de endereços MAC. Alguns pertencem a IEDs, outros a comutadores, outros a servidores, outros a estações de engenharia.

Sem decodificação adicional, é apenas uma lista de endereços:

00:30:A7:12:34:56

00:1B:19:AA:BB:CC

00:80:63:11:22:33

E8:9F:80:77:88:99

Após o OUI lookup, o engenheiro pode ver que endereços diferentes pertencem a fabricantes diferentes de interfaces de rede ou equipamentos.

Por exemplo:

| Source MAC | OUI | O que se pode supor |

|---|---|---|

00:30:A7:12:34:56 |

00:30:A7 |

Dispositivo ou interface de rede associada à Schweitzer Engineering Laboratories |

00:1B:19:AA:BB:CC |

00:1B:19 |

Necessária verificação na base de OUI |

00:80:63:11:22:33 |

00:80:63 |

Necessária verificação na base de OUI |

E8:9F:80:77:88:99 |

E8:9F:80 |

Necessária verificação na base de OUI |

Num objeto real, isso ajuda a formular rapidamente as perguntas certas:

— por que esse endereço está na rede tecnológica; — ele corresponde à composição esperada de equipamentos; — esse participante está no diagrama de LAN, no arquivo SCD e na tabela de conexões; — de qual porta do comutador esse Source MAC chega; — que tráfego ele transmite: GOOSE, SV, MMS, PTP, ARP, protocolos operacionais.

Por exemplo, se a subestação realmente utiliza dispositivos SEL, então o Source MAC com OUI 00:30:A7 pode ser esperado. Se não há tais dispositivos no objeto, é motivo para verificar de onde veio esse endereço MAC e que equipamento está de fato conectado à rede.

Encontrar um dispositivo inesperado na rede tecnológica

Se na rede tecnológica da subestação digital devem estar apenas determinados dispositivos, o surgimento de um OUI inesperado pode ser motivo de verificação.

Por exemplo, na rede devem estar:

— IEDs de proteção; — controladores de bay; — comutadores industriais; — servidores SCADA; — servidores de um sistema de monitoramento online IEC 61850; — estações de trabalho de engenharia; — equipamentos de sincronização de tempo.

E, de repente, no pcap aparece um endereço MAC cujo OUI pertence a um fabricante de roteador doméstico, ponto de acesso de escritório, câmera ou adaptador USB-Ethernet.

Isso, por si só, não prova uma violação. Pode haver várias explicações:

— foi conectado temporariamente o notebook do comissionador; — foi usado um adaptador USB-Ethernet; — foi conectado um roteador de serviço; — ensaios estavam em andamento; — foi usado equipamento temporário do contratante; — um MAC foi atribuído por uma máquina virtual; — o dispositivo foi conectado por engano.

Mas é motivo para fazer as perguntas certas:

— que dispositivo é esse; — quem o conectou; — a que porta do comutador foi conectado; — estava previsto na documentação de projeto; — participou da troca tecnológica; — pôde afetar GOOSE, SV, MMS ou PTP.

Comparar a rede real com a documentação de projeto

Na documentação de projeto, nos arquivos SCD, nos diagramas de LAN e nas tabelas de portas costuma estar especificado quais dispositivos devem estar na rede.

Mas o quadro real num objeto operacional às vezes difere do projeto.

Por exemplo:

— substituíram o comutador; — instalaram outra revisão do equipamento; — adicionaram um dispositivo temporário; — conectaram uma estação de engenharia; — mudaram a esquema de espelhamento de tráfego; — trocaram um módulo de rede no dispositivo; — parte do equipamento foi modernizada sem reflexo na documentação.

O OUI lookup ajuda a ver rapidamente se a composição real dos participantes da rede corresponde à esperada.

Claro, o OUI não substitui uma verificação completa. Mas pode ser um bom indicador inicial de divergência.

Acelerar a investigação de problemas de GOOSE, SV e MMS

Ao analisar uma situação fora do normal, é importante entender rapidamente quem participa da troca.

Por exemplo:

— qual dispositivo publica um GOOSE específico; — de onde vêm os Sampled Values; — quem estabelece uma sessão MMS específica; — qual MAC pertence ao servidor SCADA; — qual endereço corresponde à estação de engenharia; — qual dispositivo envia um broadcast ou multicast inesperado; — quem gera tráfego operacional excedente.

O OUI ajuda a se orientar mais rápido entre os endereços Ethernet.

Isso é especialmente útil quando o pcap não tem informação contextual completa e o engenheiro analisa a captura após o evento. Por exemplo, ao investigar um incidente, verificar o comissionamento, analisar a operação de um sistema de monitoramento online IEC 61850 ou apurar problemas numa subestação digital em operação.

Verificar a higiene de rede do objeto

A rede tecnológica de uma subestação digital não deve conter dispositivos aleatórios.

O OUI lookup pode ser parte de uma verificação simples de higiene de rede:

— quais fabricantes de interfaces de rede aparecem na rede tecnológica; — há dispositivos inesperados de uso doméstico ou de escritório; — há interfaces de rede virtuais; — há sinais de equipamento temporário; — a composição real dos equipamentos confere com a esperada; — há dispositivos não relacionados a proteção, SCADA ou infraestrutura de rede.

Isso é especialmente atual para redes onde trafegam GOOSE e Sampled Values. Tais redes devem ser previsíveis, gerenciáveis e bem documentadas.

MAC de origem iguais num objeto: pode acontecer

Uma questão importante à parte: pode haver, num objeto real, endereços MAC de origem iguais?

Sim, pode. Mas, numa rede Ethernet comum, isso é uma situação anormal.

É importante falar especificamente do Source MAC, ou seja, o endereço MAC de origem do quadro Ethernet. É o endereço do dispositivo que enviou o quadro à rede.

Source MAC = de quem o quadro veio

Em situação normal, dois dispositivos diferentes na mesma VLAN não devem enviar quadros com o mesmo Source MAC ao mesmo tempo.

Se isso acontece, o comutador tem dificuldade de entender onde realmente está o dispositivo com esse MAC.

Como o comutador usa o Source MAC

O comutador Ethernet monta a tabela de comutação com base nos endereços MAC de origem.

Funciona aproximadamente assim:

- Um quadro Ethernet chega na porta.

- O comutador olha o campo Source MAC.

- Memoriza: este MAC está atrás desta porta.

- Quando depois for preciso enviar um quadro para este MAC, o comutador o encaminha para a porta correspondente.

Por exemplo:

Porta 3 → chegou quadro com Source MAC 00:30:A7:12:34:56

O comutador registra:

00:30:A7:12:34:56 → porta 3

Agora, se o servidor SCADA, a estação de engenharia ou outro IED enviar tráfego unicast para este MAC, o comutador o encaminha para a porta 3.

O que acontece num conflito de Source MAC

Imaginemos que no objeto existem dois dispositivos:

IED-1 conectado à porta 3

IED-2 conectado à porta 8

Mas têm o mesmo endereço MAC:

00:30:A7:12:34:56

Primeiro, o IED-1 envia um quadro:

Source MAC: 00:30:A7:12:34:56

Porta: 3

O comutador memoriza:

00:30:A7:12:34:56 → porta 3

Depois, o IED-2 envia um quadro:

Source MAC: 00:30:A7:12:34:56

Porta: 8

O comutador sobrescreve o registro:

00:30:A7:12:34:56 → porta 8

Em seguida chega de novo um quadro do IED-1 — e o registro muda outra vez:

00:30:A7:12:34:56 → porta 3

Esse efeito costuma ser chamado de MAC flapping: o mesmo endereço MAC «pula» entre portas.

sequenceDiagram

autonumber

participant I1 as IED-1<br/>(porta 3)

participant SW as Comutador

participant I2 as IED-2<br/>(porta 8)

Note over I1,I2: ambos enviam quadros com o mesmo Source MAC<br/>00:30:A7:12:34:56

I1->>SW: quadro, Source MAC = 00:30:A7:12:34:56

Note right of SW: aprende:<br/>MAC → porta 3

I2->>SW: quadro, Source MAC = 00:30:A7:12:34:56

Note right of SW: sobrescreve:<br/>MAC → porta 8

I1->>SW: quadro, Source MAC = 00:30:A7:12:34:56

Note right of SW: novamente:<br/>MAC → porta 3

I2->>SW: quadro, Source MAC = 00:30:A7:12:34:56

Note right of SW: novamente:<br/>MAC → porta 8

Note over I1,I2: ⚠️ MAC flapping —<br/>o tráfego unicast vai ora para a porta 3, ora para a porta 8

Por que MAC de origem iguais são perigosos

O principal problema é que o comutador passa a decidir de forma instável para onde enviar o tráfego destinado a esse MAC.

Por exemplo, o servidor SCADA envia um pedido MMS a um dispositivo com MAC:

00:30:A7:12:34:56

Mas, no momento, a tabela do comutador mostra:

00:30:A7:12:34:56 → porta 8

Então o quadro vai para a porta 8. Em um segundo, a tabela pode reaprender para a porta 3 — e o próximo quadro irá para lá.

Como resultado, podem aparecer:

— sessões MMS instáveis; — perdas periódicas de conexão; — erros «flutuantes» de diagnóstico; — quedas estranhas de sessões TCP; — erros nos logs do comutador; — vínculo incorreto entre dispositivo e porta; — análise de pcap dificultada; — a falsa impressão de «ora funciona, ora não».

Para uma subestação digital, isso é especialmente desagradável, porque tais problemas podem parecer falha de IED, erro de configuração de MMS, problema de VLAN, defeito de comutador ou instabilidade do servidor. A causa real, entretanto, estará abaixo — em Source MAC em conflito.

De onde surgem MAC de origem iguais num objeto

Há vários cenários reais.

Clonagem de máquinas virtuais

Esse é um dos cenários práticos mais frequentes.

Por exemplo, o servidor SCADA, um servidor de um sistema de monitoramento online IEC 61850, uma estação de engenharia ou uma bancada de teste funciona em virtualização. A VM foi clonada, mas o MAC do adaptador de rede não foi alterado.

Como resultado, duas VMs podem sair na mesma VLAN com o mesmo Source MAC.

Isso é especialmente provável em comissionamentos rápidos, transferência de imagens, implantação de servidores de reserva ou criação de cópias de bancadas.

Configuração manual do endereço MAC

Em alguns sistemas operacionais, hipervisores, gateways, controladores e dispositivos de rede, o MAC pode ser definido manualmente.

Isso pode ser feito para teste, redundância, migração, contorno de vínculo de licença ou por engano. Se o endereço definido coincidir com um já existente, surge um conflito.

Cópia de configuração de dispositivo

Durante o comissionamento, às vezes copia-se a configuração de um dispositivo para outro.

Se a configuração contiver o MAC ou os parâmetros da interface de rede, é possível mover acidentalmente o mesmo endereço para dois dispositivos.

Para a maioria dos IEDs o MAC de fábrica é fixo, mas para gateways, controladores industriais, servidores, máquinas virtuais e alguns equipamentos embarcados esse risco é mais real.

Redundância com MAC virtual

Alguns esquemas de redundância usam um MAC virtual compartilhado.

A ideia é que a rede enxergue um nó «virtual» único, enquanto fisicamente dois dispositivos — principal e reserva — o atendem. Mas só um deve estar ativo de cada vez.

Se ambos, por engano, ficarem ativos, há conflito e MAC flapping.

Para uma subestação digital, isso pode ser relevante para servidores, gateways, roteadores, firewalls, clusters SCADA ou sistemas de nível superior. Para dois IEDs de proteção independentes, isso não é um cenário normal.

Erro de fabricante ou lote piloto

Raro, mas teoricamente possível: equipamento entregue com MAC não únicos.

Para produtos seriais é atípico, mas pode ocorrer em dispositivos de baixa série, amostras de pré-produção, equipamentos de bancada ou firmware mal compilado.

Endereços MAC administrados localmente

Se o MAC não é de fábrica, mas atribuído localmente, sua unicidade já não depende da IEEE e do fabricante, e sim de quem o definiu.

Por isso, em bancadas, virtualização, esquemas temporários de comissionamento e configurações experimentais, o risco de duplicidade é maior.

Como detectar Source MAC iguais no Wireshark

No pcap, um sinal de conflito pode ser uma situação em que o mesmo Source MAC está associado a entidades diferentes:

um Source MAC → diferentes endereços IP

um Source MAC → diferentes sessões MMS

um Source MAC → diferentes svID

Por exemplo, num trecho de tráfego vê-se:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.21

IEDName: SEL_IED_Q01

E em outro trecho do mesmo captura:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.22

IEDName: SEL_IED_Q02

Esse é um indicador forte de que é preciso checar conflito de MAC ou peculiaridades de redundância.

Para GOOSE pode-se olhar não só o Source MAC, mas também os campos do nível IEC 61850:

Source MAC é o mesmo,

mas os GoCBRef/goID diferem

Para SV:

Source MAC é o mesmo,

mas os svID diferem

Para MMS:

Source MAC é o mesmo,

mas IPs ou sessões MMS diferem

Esse quadro não significa automaticamente uma falha, mas exige checagem.

Como detectar o conflito no comutador

No comutador deve-se olhar a tabela de endereços MAC e os logs de eventos.

Sintoma típico:

00:30:A7:12:34:56 → port 3

após alguns segundos:

00:30:A7:12:34:56 → port 8

depois novamente:

00:30:A7:12:34:56 → port 3

Nos logs, isso pode aparecer com nomes diferentes:

MAC flapping

MAC address moved

Duplicate MAC address

MAC move detected

A formulação depende do fabricante do comutador.

Se houver no objeto um sistema de monitoramento online IEC 61850 (por exemplo, Tekvel Park), esse comportamento também pode ser visto como deslocamento de endereço MAC, surgimento de dispositivo desconhecido, alteração de fonte de tráfego ou divergência em relação ao modelo de troca esperado.

O que fazer ao encontrar Source MAC iguais

Ordem prática de ações:

- Confirmar que se trata realmente de Source MAC iguais.

- Verificar de quais portas do comutador chega esse MAC.

- Identificar os dispositivos físicos conectados a essas portas.

- Verificar se há um mecanismo regular de redundância com MAC virtual.

- Se não houver redundância — buscar erro de configuração.

- Verificar máquinas virtuais, imagens clonadas, gateways, servidores e estações de engenharia.

- Verificar se o MAC não foi definido manualmente.

- Verificar se a configuração não foi copiada.

- Corrigir o endereçamento ou a configuração.

- Após a correção, verificar a tabela de MAC e um novo pcap.

O principal é não tentar tratar somente o nível superior. Em conflito de Source MAC, pode-se procurar erro por muito tempo em MMS, ajustes do IED, VLAN ou software do servidor, enquanto a causa será que o comutador não consegue determinar de forma estável atrás de qual porta está o MAC.

Exemplo prático para uma subestação digital

Um engenheiro analisa um pcap de uma subestação digital. Há tráfego MMS entre o servidor SCADA e vários IEDs. A sessão MMS com um dispositivo cai periodicamente e depois se recupera.

À primeira vista pode-se supor:

— problemas de rede; — erros de configuração de MMS; — sobrecarga do IED; — problemas no servidor; — erros de VLAN; — instabilidade do comutador.

Mas, ao analisar o nível Ethernet, descobre-se que o mesmo Source MAC aparece em quadros com IPs diferentes.

Por exemplo:

Quadros do primeiro dispositivo:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.21

IEDName: SEL_IED_Q01

e:

Quadros do segundo dispositivo:

Source MAC: 00:30:A7:12:34:56

IP: 10.10.1.22

IEDName: SEL_IED_Q02

Em seguida, o engenheiro olha a tabela de MAC do comutador e vê:

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

Ou seja, o mesmo endereço MAC fica «migrando» entre duas portas.

Após verificação, descobre-se que um dos dispositivos foi substituído ou configurado incorretamente, ou que no objeto foi usada uma cópia de configuração / máquina virtual com o mesmo MAC.

Após corrigir o MAC, a comunicação fica estável e os eventos de MAC flapping no comutador desaparecem.

Esse exemplo mostra bem por que, ao analisar uma subestação digital, é importante olhar não apenas para o IEC 61850, mas também para os mecanismos básicos do Ethernet.

Limite importante: o OUI não é prova absoluta

O OUI é útil, mas não pode ser tratado como prova absoluta da origem de um dispositivo.

Há algumas razões.

O MAC pode ser administrado localmente

Existem dois tipos de endereços MAC:

UAA — Universally Administered Address

LAA — Locally Administered Address

UAA — endereço administrado universalmente. Em geral, é o MAC de fábrica, atribuído pelo fabricante a partir da sua faixa de endereços.

LAA — endereço administrado localmente. Pode ser atribuído pelo sistema operacional, pelo hipervisor, pelo administrador de rede ou pelo software.

Endereços MAC administrados localmente aparecem com frequência em VMs, contêineres, bancadas e ambientes de engenharia.

O MAC pode ser alterado por software

Em muitos sistemas operacionais, o MAC da interface pode ser alterado programaticamente.

Pode ser usado para teste, virtualização, redundância, migração de VMs ou no funcionamento de software especializado.

Por isso, o simples fato de o OUI apontar para uma organização não garante que o equipamento físico tenha sido fabricado por ela.

O OUI pode pertencer a um módulo de rede, não ao equipamento final

Em equipamentos industriais, costumam ser usados módulos Ethernet, chips, placas e processadores de comunicação prontos.

Portanto, no pcap o OUI pode apontar não para o fabricante do IED, mas para o fabricante do controlador de rede ou do módulo embarcado dentro dele.

Por exemplo, no painel frontal do equipamento há uma marca, enquanto o OUI do MAC pertence ao fabricante do chip de rede ou da placa embarcada.

A informação na base pode estar incompleta

As ferramentas de lookup usam bases de fabricantes que são atualizadas ao longo do tempo.

Se a base local do Wireshark estiver desatualizada, um novo bloco de endereços pode ser exibido incorretamente, ou não ser exibido.

Além disso, parte dos dados de registro pode ser confidencial.

Como usar corretamente OUI e Source MAC na análise da subestação digital

A abordagem correta é:

O OUI é um indicador diagnóstico útil, e o Source MAC é um identificador de rede importante do remetente. Mas conclusões finais só devem ser tiradas após cruzar várias fontes de dados.

Ao analisar uma subestação digital, vale cruzar:

— o arquivo SCD; — o diagrama da rede; — as tabelas de comutação; — as configurações de VLAN; — LLDP; — endereços IP; — tabelas ARP; — ajustes dos IEDs; — logs de eventos; — portas dos comutadores; - arquivos pcap; - dados de um sistema de monitoramento online IEC 61850 (por exemplo, Tekvel Park).

Somente junto com esses dados é possível concluir, de forma fundamentada, qual dispositivo está na rede, de onde vem o tráfego e se o quadro real corresponde ao do projeto.

Minichecklist para o engenheiro ao analisar um pcap

Numa análise inicial do tráfego de uma subestação digital, vale realizar alguns passos simples.

flowchart TB

START["<b>Source MAC no pcap</b><br/>por exemplo, 00:30:A7:12:34:56"]

Q1{"O OUI corresponde<br/>à composição esperada<br/>de equipamentos?"}

Q2{"O Source MAC é único<br/>na sua VLAN?"}

Q3{"Os quadros vêm<br/>de uma só porta<br/>do comutador?"}

INV["<b>Verificar a origem</b><br/>• que dispositivo é?<br/>• como entrou na rede?<br/>• está no SCD / diagrama de LAN?<br/>• que tráfego transmite?"]

FLAP["<b>MAC flapping</b><br/>• tabela do comutador<br/>• logs (MAC moved / duplicate)<br/>• sistema de monitoramento online IEC 61850<br/>(por exemplo, Tekvel Park)"]

SRC["<b>Encontrar a fonte do dubl.</b><br/>• clone de máquina virtual<br/>• MAC definido manualmente<br/>• configuração copiada<br/>• MAC virtual de redundância"]

OK["<b>OK</b><br/>cruzar com SCD,<br/>documentação de projeto,<br/>portas e VLANs"]

START --> Q1

Q1 -- "sim" --> Q2

Q1 -- "não / desconhecido" --> INV

INV --> Q2

Q2 -- "sim, único" --> Q3

Q2 -- "não, duplicata" --> FLAP

Q3 -- "sim, uma só" --> OK

Q3 -- "não, de várias" --> FLAP

FLAP --> SRC

style START fill:#E0F2F1,stroke:#26A69A,color:#004D40

style Q1 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q2 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q3 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style INV fill:#E3F2FD,stroke:#42A5F5,color:#0D47A1

style FLAP fill:#FDE8E8,stroke:#F56C6C,color:#B71C1C

style SRC fill:#FBE9E7,stroke:#E64A19,color:#BF360C

style OK fill:#E8F5E9,stroke:#67C23A,color:#1B5E20

Levantar a lista de Source MACs

Extrair todos os MACs de origem únicos presentes no pcap.

Verificar os OUIs

Ver a quais organizações pertencem os primeiros octetos dos endereços.

Encontrar dispositivos que não esperamos ver na estrutura do objeto

Comparar os OUIs encontrados com a composição esperada de equipamentos no objeto.

Por exemplo, se forem usados dispositivos SEL no objeto, o OUI 00:30:A7 pode ser esperado. Se não houver dispositivos SEL, esse MAC requer verificação adicional.

Verificar a unicidade do Source MAC

Garantir que um mesmo Source MAC não esteja sendo usado por IPs, sessões MMS, IEDName, GoCBRef ou svID diferentes.

Verificar a tabela de MAC do comutador

Se o mesmo MAC aparece em portas diferentes, checar possível MAC flapping.

Cruzar com VLAN e tipos de tráfego

É importante entender não só o fabricante, mas o que o dispositivo faz na rede:

— publica GOOSE; — transmite Sampled Values; — estabelece conexão MMS; — participa de PTP; — envia ARP; — gera broadcast; — transmite tráfego operacional.

Cruzar com a documentação

Os resultados precisam ser comparados com o arquivo SCD, o diagrama de LAN, as tabelas de conexões, as configurações de comutadores e a configuração real do objeto.

O que é especialmente importante para uma subestação digital

Numa subestação clássica, o engenheiro frequentemente vê a cadeia fisicamente: cabo, bornes, painel, dispositivo, sinal discreto.

Na subestação digital, parte significativa das interações migra para a rede Ethernet. Sinais de proteção, medidas, comandos, intertravamentos e telemecânica são transmitidos como mensagens.

Por isso, a operação deve saber ler não apenas os diagramas de circuitos secundários, mas também os rastros de rede.

OUI e Source MAC são elementos simples, porém valiosos dessa análise.

O OUI ajuda a responder à pergunta:

a qual organização pertence o bloco de endereços?

O Source MAC ajuda a responder a:

quem envia quadros à rede?

E a análise do comportamento do Source MAC ao longo do tempo ajuda a entender:

não há conflito de endereços, MAC flapping ou comportamento incorreto de redundância?

Para uma subestação digital isso é especialmente importante, porque um único MAC em conflito pode aparecer como conexão MMS instável, comportamento estranho dos servidores, erros de diagnóstico, dificuldades de análise de GOOSE/SV ou comportamento imprevisível da infraestrutura de rede.

Conclusão

O OUI são os primeiros octetos do endereço MAC, pelos quais é frequentemente possível identificar a organização proprietária do bloco. Para o engenheiro de subestação digital, é uma ferramenta conveniente de diagnóstico inicial: ajuda a entender quais dispositivos estão presentes na rede tecnológica, encontrar conexões inesperadas e cruzar o tráfego real com a documentação de projeto.

Por exemplo, o Source MAC 00:30:A7:12:34:56 contém o OUI 00:30:A7, que pertence à Schweitzer Engineering Laboratories. Se há dispositivos SEL no objeto, isso pode ser um sinal esperado. Se não — esse endereço passa a ser motivo para verificar a conexão real e a composição dos equipamentos.

Mas o OUI não pode ser tratado como prova absoluta. O MAC pode ser administrado localmente, alterado por software, referir-se a um módulo de rede em vez do equipamento final, ou simplesmente não estar na base de lookup local.

Em separado, é importante controlar a unicidade do Source MAC. Se dois dispositivos diferentes na mesma VLAN enviam quadros com o mesmo Source MAC, o comutador ficará reaprendendo a tabela de comutação. Surge o MAC flapping, o tráfego unicast pode ir para o lugar errado, as sessões MMS ficam instáveis e o diagnóstico se transforma em busca de um erro «flutuante».

Por isso, ao analisar uma subestação digital, vale olhar não só para o IEC 61850, IPs e VLANs, mas também para o nível básico Ethernet: Source MAC, OUI, tabelas de comutação e comportamento dos MACs ao longo do tempo.

Na operação de uma subestação digital, saber ler esses sinais de rede torna-se tão importante quanto saber ler os diagramas de circuitos secundários. Porque, na subestação digital, parte significativa dos «fios» já está dentro da rede Ethernet.