Quand un ingénieur ouvre un fichier pcap d'un poste numérique, son attention se porte d'abord sur les données applicatives des différents types de communications : GOOSE, Sampled Values, MMS, PTP, SNMP, LLDP et autres. C'est logique : c'est précisément dans les données applicatives des trames Ethernet que se trouvent les informations sur le fonctionnement de la protection, du SCADA, de la synchronisation horaire ainsi que les informations opérationnelles de l'infrastructure réseau.

Mais l'information de diagnostic utile se trouve aussi parfois au niveau des trames Ethernet. En particulier, dans les adresses MAC des équipements.

L'un de ces indices est l'OUI, ou Organizationally Unique Identifier. Il permet souvent de supposer à quelle organisation appartient une plage d'adresses MAC, et donc quel fabricant ou fournisseur peut être associé à l'interface réseau d'un équipement.

Pour l'exploitation d'un poste numérique, ce n'est pas un détail théorique. L'OUI aide à comprendre plus vite quels équipements sont réellement présents dans le réseau technologique, à repérer des raccordements inattendus, à confronter le trafic réel à la documentation de projet et à accélérer la première analyse d'un pcap.

Qu'est-ce qu'une adresse MAC

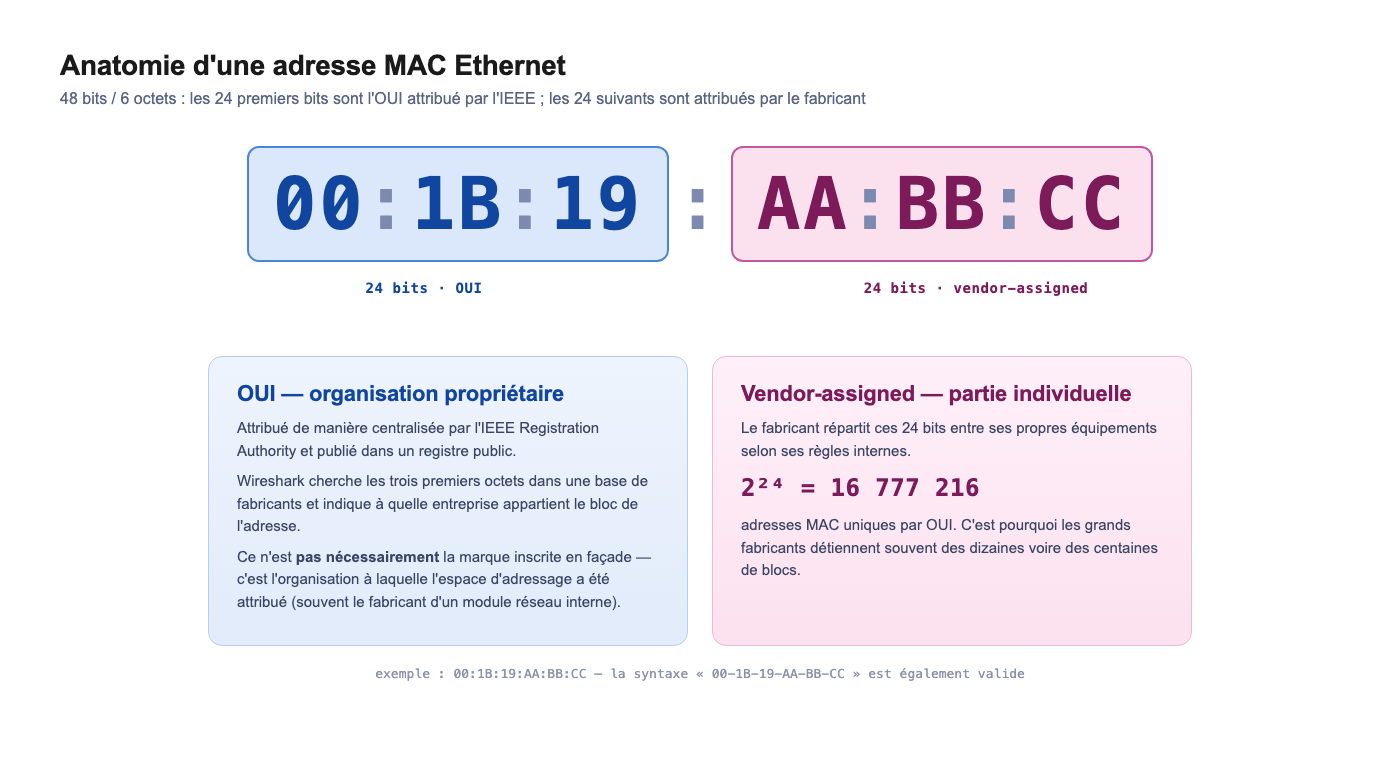

L'adresse MAC d'une interface Ethernet fait normalement 48 bits, c'est-à-dire 6 octets. Un octet, c'est 8 bits. Dans la forme habituelle, une adresse MAC s'écrit comme six paires de caractères hexadécimaux :

00:1B:19:AA:BB:CC

ou ainsi :

00-1B-19-AA-BB-CC

Cette adresse peut être divisée conceptuellement en deux parties :

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI partie individuelle de l'adresse

Les trois premiers octets, soit les 24 premiers bits, sont l'OUI : Organizationally Unique Identifier. Les trois octets restants — encore 24 bits — sont utilisés par l'organisation pour attribuer des adresses uniques à des interfaces réseau précises.

Qu'est-ce qu'un OUI

L'OUI est un identifiant unique d'organisation, attribué via l'IEEE Registration Authority.

Une formulation simplifiée fréquente est la suivante : l'OUI, ce sont les trois premiers octets d'une adresse MAC, par lesquels on peut identifier le fabricant d'un équipement.

Pour l'analyse pratique du trafic, cette explication est souvent commode. Mais, formellement, il est plus juste de dire :

L'OUI désigne l'organisation à laquelle l'IEEE a attribué l'espace d'adressage correspondant.

Cette organisation peut être un fabricant de cartes réseau, de commutateurs industriels, d'IED, de contrôleurs, de modules de communication, de cartes embarquées, de matériel serveur ou de plateformes de virtualisation.

L'OUI ne pointe donc pas toujours sans ambiguïté vers la marque inscrite en face avant. Il indique parfois le fabricant de l'interface réseau, du module ou de la puce installés à l'intérieur de l'équipement.

Comment l'OUI devient une adresse MAC

Lorsqu'une organisation reçoit un OUI, elle peut utiliser les 24 bits restants pour former des adresses MAC uniques.

Par exemple, si l'organisation a reçu l'OUI :

00:1B:19

elle peut attribuer à ses équipements des adresses du type :

00:1B:19:00:00:01

00:1B:19:00:00:02

00:1B:19:00:00:03

...

00:1B:19:FF:FF:FF

Les 24 bits restants donnent :

2^24 = 16 777 216

Autrement dit, un seul grand bloc permet de former environ 16,7 millions d'adresses uniques de 48 bits.

C'est précisément pour cela que les grands fabricants d'équipements réseau, de cartes serveur, d'équipements industriels, de modules Wi-Fi et de contrôleurs Ethernet peuvent détenir non pas un, mais des dizaines ou des centaines de blocs attribués.

Comment une organisation obtient un OUI

L'OUI n'est pas choisi par le fabricant lui-même. Il est attribué par l'IEEE Registration Authority — l'organe d'enregistrement de l'IEEE, qui tient les registres mondiaux des identifiants.

Le processus peut être décrit en plusieurs étapes.

L'entreprise détermine de quel bloc d'adresses elle a besoin

Si l'organisation fabrique des équipements à interfaces Ethernet, elle a besoin d'adresses MAC uniques.

Cela peut être un fabricant :

— d'IED ; — de commutateurs industriels ; — de contrôleurs ; — de passerelles ; — de serveurs ; — de cartes de communication ; — de modules embarqués ; — d'équipements de test ; — de dispositifs pour SCADA et protection ; — etc.

Selon l'échelle de production, l'entreprise choisit le type de bloc d'enregistrement IEEE approprié : grand, moyen ou petit.

Le cas classique le plus souvent associé à l'OUI est le MA-L, ou MAC Address Block Large.

L'organisation soumet une demande à l'IEEE Registration Authority

L'entreprise dépose sa demande via l'IEEE RA. Le dossier précise les informations sur l'organisation, les contacts, le type de bloc souhaité et le format de publication.

Les données peuvent être publiques ou confidentielles. Si l'enregistrement est public, les informations sur l'organisation entrent dans les bases ouvertes qu'utilisent ensuite les outils d'OUI lookup, dont Wireshark et d'autres bases de fabricants.

L'IEEE examine la demande

L'IEEE examine la demande et attribue à l'organisation un bloc d'adresses.

Important : l'IEEE n'attribue pas chaque MAC individuellement. Elle alloue une plage à l'organisation, qui répartit ensuite les adresses concrètes entre ses équipements.

Autrement dit, le fabricant obtient le droit d'utiliser un certain bloc d'adresses, puis, dans son propre système de production, attribue les adresses MAC individuelles à des interfaces réseau précises.

Pour obtenir un OUI supplémentaire, l'organisation doit confirmer qu'elle ne commencera pas à utiliser le nouveau bloc en production tant qu'au moins 95 % du bloc précédent n'auront pas été utilisés, dans le cadre de la norme correspondante. Cette règle existe pour que les grands espaces d'adressage ne restent pas inutilisés.

Les données entrent dans le registre

Si l'enregistrement est public, les informations sur le bloc deviennent disponibles dans les bases d'enregistrement de l'IEEE et dans les bases dérivées de fabricants.

C'est exactement pour cela que Wireshark peut afficher non seulement l'adresse MAC, mais aussi le nom de l'organisation propriétaire de la plage correspondante.

Par exemple, à la place d'une adresse « brute », l'ingénieur peut voir une représentation plus lisible avec le fabricant ou l'organisation indiqué.

Quels types de blocs d'enregistrement IEEE existent

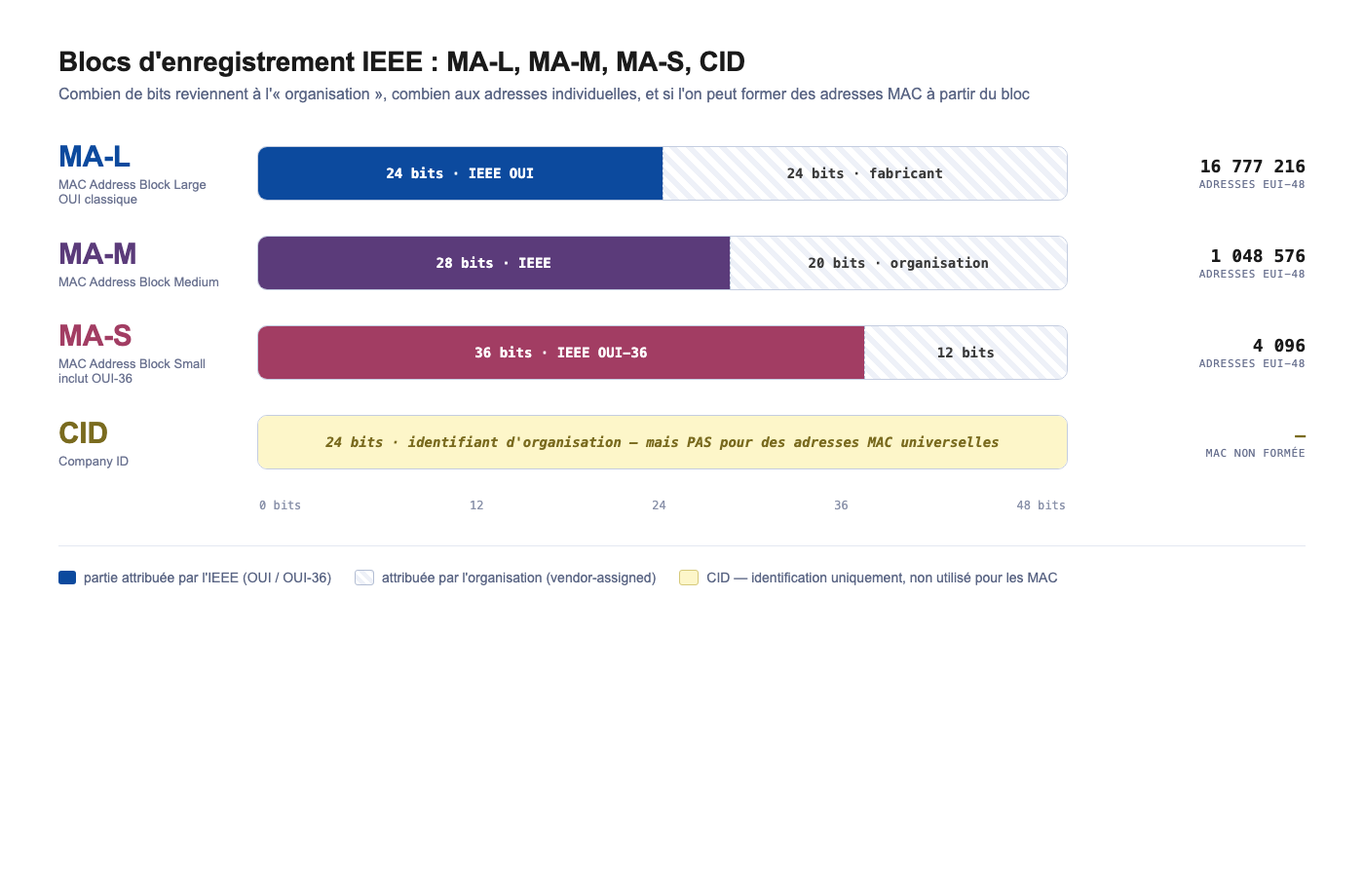

Il est important de comprendre que l'OUI n'est pas le seul type de bloc d'enregistrement IEEE. Il existe différentes variantes, conçues pour différentes échelles de production et pour différentes tâches d'identification.

Pour le sujet des adresses MAC, il est utile de distinguer quatre notions :

MA-L — grand bloc d'adresses MAC, inclut un OUI

MA-M — bloc moyen d'adresses MAC

MA-S — petit bloc d'adresses MAC, inclut un OUI-36

CID — Company ID, mais PAS pour former des adresses MAC universelles

MA-L — le grand bloc, le cas classique avec OUI

MA-L signifie MAC Address Block Large.

C'est cette variante que la littérature pratique appelle le plus souvent « obtenir un OUI ».

Avec un MA-L, l'organisation reçoit un OUI de 24 bits et peut former, sur cette base, des identifiants de 48 bits EUI-48, utilisés comme adresses MAC d'interfaces Ethernet.

La structure d'un EUI-48 est la suivante :

OUI attribué par l'IEEE : 24 bits

Partie du fabricant : 24 bits

Total EUI-48 / MAC : 48 bits

Exemple :

00:1B:19:AA:BB:CC

│──────│ │──────│

OUI partie attribuée par le fabricant

Un bloc MA-L fournit :

2^24 = 16 777 216

adresses EUI-48 uniques.

Ce bloc convient aux grands fabricants d'équipements qui produisent de grandes séries de dispositifs à interfaces réseau.

Pour l'ingénieur qui analyse un pcap dans Wireshark, c'est précisément le MA-L/OUI qui donne le décodage habituel du fabricant à partir des trois premiers octets d'une adresse MAC.

MA-M — le bloc moyen

MA-M, c'est le MAC Address Block Medium.

Il est destiné aux organisations qui n'ont pas besoin de l'immense plage du MA-L, mais qui ont besoin de plus d'adresses qu'un petit bloc ne peut en fournir.

Pour EUI-48, cela se présente ainsi :

MA-M attribué par l'IEEE : 28 bits

Partie de l'organisation : 20 bits

Total EUI-48 / MAC : 48 bits

Nombre d'adresses EUI-48 dans ce bloc :

2^20 = 1 048 576

Autrement dit, MA-M offre environ 1 million d'adresses 48 bits.

C'est une option commode pour un fabricant de taille moyenne qui n'a pas besoin d'une plage de 16,7 millions d'adresses, mais à qui il faut un espace d'adressage suffisant pour une production en série.

Détail important : le MA-M n'est pas l'OUI classique au sens conventionnel des 24 premiers bits. Il n'est donc pas toujours juste de réduire tout le système d'enregistrement IEEE à la phrase « les trois premiers octets, c'est le fabricant ».

MA-S — le petit bloc et OUI-36

MA-S, c'est le MAC Address Block Small.

Il est destiné aux organisations qui ont besoin d'un nombre comparativement faible d'adresses uniques.

MA-S est lié à la notion d'OUI-36. Pour EUI-48, on peut le représenter ainsi :

MA-S / OUI-36 attribué par l'IEEE : 36 bits

Partie de l'organisation : 12 bits

Total EUI-48 / MAC : 48 bits

Nombre d'adresses EUI-48 :

2^12 = 4096

Autrement dit, MA-S ne donne que 4096 adresses uniques de 48 bits.

Cette variante peut suffire à de petits fabricants, à des lots pilotes, à des équipements spécialisés, à des instruments de laboratoire ou à des solutions industrielles à faible volume.

Pour un poste numérique, cela peut aussi être pertinent. Une petite société peut fabriquer des passerelles spécialisées, des modules d'interface, des équipements de test ou de service pour IEC 61850. Pour ces produits, un énorme bloc MA-L est excessif, alors qu'un MA-S suffit.

CID — Company ID

À part, il existe le CID, ou Company ID.

Par sa taille, il ressemble à un OUI : c'est aussi un identifiant unique de 24 bits de l'organisation. Mais sa vocation est différente.

Différence clé :

Le CID ne peut pas être utilisé pour former des adresses MAC universelles EUI-48 ou EUI-64.

Le CID sert aux cas où l'organisation a besoin d'un identifiant unique mais n'a pas besoin d'émettre des adresses MAC universellement uniques.

Autrement dit :

Le CID peut être utilisé comme identifiant d'organisation.

Le CID NE peut PAS être utilisé comme base d'adresses MAC universelles.

Si un fabricant fournit un équipement avec interface Ethernet et veut lui attribuer des adresses MAC universellement uniques, il lui faut non pas un CID, mais l'un des blocs d'adressage MA-L, MA-M ou MA-S.

Comparaison MA-L, MA-M, MA-S et CID

| Type de bloc | Ce qu'attribue l'IEEE | Formation d'EUI-48 / MAC possible | Nombre d'adresses EUI-48 | À qui c'est destiné |

|---|---|---|---|---|

| MA-L | OUI 24 bits | Oui | 16 777 216 | Grands fabricants d'équipements |

| MA-M | Bloc 28 bits | Oui | 1 048 576 | Fabricants de taille moyenne |

| MA-S | OUI-36 36 bits | Oui | 4096 | Petits fabricants, lots pilotes, équipements spécialisés |

| CID | Company ID 24 bits | Non | Sans objet | Identification de l'organisation sans émission d'adresses MAC universelles |

En résumé, l'IEEE n'attribue pas aux organisations des adresses MAC individuelles, mais des blocs d'adresses de tailles diverses. Un grand fabricant a besoin d'un MA-L, un fabricant de taille moyenne peut se contenter d'un MA-M, une petite entreprise d'un MA-S. Le CID répond, lui, à d'autres besoins d'identification que les adresses MAC.

Comment Wireshark utilise l'OUI

Wireshark sait comparer les adresses MAC à une base de fabricants.

Quand une trame Ethernet apparaît dans un pcap, Wireshark peut regarder les premiers octets de l'adresse MAC et essayer de trouver l'enregistrement correspondant dans la base de fabricants.

Par exemple, une adresse MAC :

00:30:A7:12:34:56

L'OUI est :

00:30:A7

Cet OUI appartient à Schweitzer Engineering Laboratories.

Dès la première étape de l'analyse, on peut donc supposer que cette trame Ethernet a été émise par un équipement, ou une interface réseau, associé à du matériel SEL.

Pour l'ingénieur d'un poste numérique, c'est un indice utile. Si des équipements SEL sont effectivement déployés sur site, ce Source MAC peut être attendu. Il faut ensuite le rapprocher de la documentation de projet, du fichier SCD, d'une adresse IP, d'un VLAN, d'un port de commutateur et d'un IED précis.

Par exemple :

Source MAC : 00:30:A7:12:34:56

OUI : 00:30:A7

Vendor : Schweitzer Engineering Laboratories

Type de trafic : GOOSE / MMS / trafic Ethernet opérationnel

La logique d'analyse peut être la suivante :

00:30:A7:12:34:56

↓

OUI : Schweitzer Engineering Laboratories

↓

vérifier :

— y a-t-il des équipements SEL sur le site ;

— quel port de commutateur voit ce MAC ;

— quelle IP correspond à ce MAC ;

— l'équipement publie-t-il du GOOSE ;

— établit-il une session MMS ;

— y a-t-il un IEDName correspondant dans le fichier SCD.

Mais il faut lire le résultat avec prudence. L'OUI lookup montre le propriétaire du bloc d'adresses, ou l'organisation associée à l'interface réseau. Cela ne signifie pas toujours que l'équipement final dans son ensemble est produit par cette organisation.

Pourquoi l'OUI sert à l'ingénieur d'un poste numérique

Sur un poste numérique, le réseau Ethernet n'est pas qu'une infrastructure informatique auxiliaire. Y transitent des données technologiques critiques :

— messages GOOSE ; — flux Sampled Values ; — échanges MMS avec les IED ; — synchronisation horaire PTP ; — trafic opérationnel des commutateurs ; — accès ingénierie ; — données SCADA et protection.

Comprendre la composition des participants du réseau a donc une valeur opérationnelle directe.

L'OUI peut aider dans plusieurs tâches pratiques.

Comprendre rapidement la composition matérielle dans un pcap

Imaginons qu'un ingénieur ait reçu un pcap d'un poste numérique. Il contient des dizaines, voire des centaines d'adresses MAC. Certaines correspondent à des IED, d'autres à des commutateurs, d'autres encore à des serveurs ou à des postes d'ingénierie.

Sans décodage supplémentaire, cela ressemble à une liste d'adresses :

00:30:A7:12:34:56

00:1B:19:AA:BB:CC

00:80:63:11:22:33

E8:9F:80:77:88:99

Après OUI lookup, l'ingénieur peut voir que des adresses différentes appartiennent à des fabricants différents d'interfaces réseau ou d'équipements.

Par exemple :

| Source MAC | OUI | Hypothèse possible |

|---|---|---|

00:30:A7:12:34:56 |

00:30:A7 |

Équipement ou interface réseau associé à Schweitzer Engineering Laboratories |

00:1B:19:AA:BB:CC |

00:1B:19 |

Vérification nécessaire dans la base OUI |

00:80:63:11:22:33 |

00:80:63 |

Vérification nécessaire dans la base OUI |

E8:9F:80:77:88:99 |

E8:9F:80 |

Vérification nécessaire dans la base OUI |

Sur un site réel, cela aide à formuler rapidement les bonnes questions :

— pourquoi cette adresse est-elle présente dans le réseau technologique ; — correspond-elle à la composition attendue d'équipements ; — ce participant figure-t-il dans le schéma LAN, le fichier SCD et la table de raccordements ; — de quel port de commutateur arrive ce Source MAC ; — quel trafic transporte-t-il : GOOSE, SV, MMS, PTP, ARP, protocoles opérationnels.

Par exemple, si du matériel SEL est effectivement utilisé sur le poste, un Source MAC avec OUI 00:30:A7 peut être attendu. Mais si aucun équipement SEL n'est déployé, cela justifie une vérification : d'où vient cette adresse MAC et quel équipement est réellement connecté au réseau.

Repérer un équipement inattendu dans le réseau technologique

Si seuls certains équipements doivent figurer dans le réseau technologique du poste numérique, l'apparition d'un OUI inattendu peut justifier une vérification.

Par exemple, le réseau doit contenir :

— IED de protection ; — contrôleurs de tranche ; — commutateurs industriels ; — serveurs SCADA ; — serveurs d'un système de supervision en ligne IEC 61850 ; — postes d'ingénierie ; — équipements de synchronisation horaire.

Et le pcap fait soudain apparaître une adresse MAC dont l'OUI appartient à un fabricant de routeur grand public, de point d'accès bureautique, de caméra ou d'adaptateur USB-Ethernet.

En soi, cela ne prouve pas une infraction. Plusieurs explications sont possibles :

— le portable du metteur en service a été branché temporairement ; — un adaptateur USB-Ethernet a été utilisé ; — un routeur de service a été raccordé ; — des essais étaient en cours ; — du matériel temporaire de l'entreprise extérieure a été utilisé ; — une machine virtuelle s'est vu attribuer une MAC ; — l'équipement a été branché par erreur.

Mais cela justifie de poser les bonnes questions :

— de quel équipement s'agit-il ; — qui l'a branché ; — à quel port de commutateur ; — était-il indiqué dans la documentation de projet ; — a-t-il participé à l'échange technologique ; — a-t-il pu influencer GOOSE, SV, MMS ou PTP.

Confronter le réseau réel à la documentation de projet

La documentation de projet, les fichiers SCD, les schémas LAN et les tables de ports indiquent en général quels équipements doivent se trouver sur le réseau.

Mais sur un site en exploitation, le tableau réel diffère parfois du projet.

Par exemple :

— un commutateur a été remplacé ; — une autre révision d'équipement a été installée ; — un équipement temporaire a été ajouté ; — un poste d'ingénierie a été raccordé ; — le schéma de mirroring du trafic a été modifié ; — un module réseau a été remplacé dans un équipement ; — une partie du matériel a été modernisée sans répercussion dans la documentation.

L'OUI lookup permet de voir rapidement si la composition réelle des participants du réseau correspond à celle attendue.

L'OUI ne remplace évidemment pas une vérification complète. Mais il peut être un bon indicateur initial d'écart.

Accélérer le diagnostic des problèmes GOOSE, SV et MMS

Lors de l'analyse d'une situation atypique, il importe de comprendre rapidement qui participe à l'échange.

Par exemple :

— quel équipement publie un GOOSE donné ; — d'où viennent les Sampled Values ; — qui établit une session MMS donnée ; — quelle MAC appartient au serveur SCADA ; — quelle adresse correspond au poste d'ingénierie ; — quel équipement émet un broadcast ou multicast inattendu ; — qui génère du trafic opérationnel superflu.

L'OUI aide à s'orienter plus vite parmi les adresses Ethernet.

C'est particulièrement utile quand le pcap ne contient pas toute l'information de contexte et que l'ingénieur analyse la capture après coup — par exemple lors d'une enquête après incident, d'une vérification de mise en service, de l'analyse d'un système de supervision en ligne IEC 61850 ou de la résolution de problèmes sur un poste numérique en exploitation.

Vérifier l'hygiène réseau du site

Le réseau technologique d'un poste numérique ne doit pas contenir d'équipements aléatoires.

L'OUI lookup peut faire partie d'un contrôle simple d'hygiène réseau :

— quels fabricants d'interfaces réseau apparaissent dans le réseau technologique ; — y a-t-il des équipements grand public ou bureautiques inattendus ; — y a-t-il des interfaces réseau virtuelles ; — y a-t-il des indices de matériel temporaire ; — la composition réelle des équipements coïncide-t-elle avec celle attendue ; — y a-t-il des équipements sans rapport avec la protection, le SCADA ou l'infrastructure réseau.

C'est particulièrement pertinent pour les réseaux qui transportent du GOOSE et des Sampled Values. Ces réseaux doivent être prévisibles, gérables et bien documentés.

Des Source MAC identiques sur le site : est-ce possible

Une question importante à part : peut-on rencontrer sur un site réel des adresses MAC source identiques ?

Oui, c'est possible. Mais pour un réseau Ethernet ordinaire, c'est une situation anormale.

Il faut parler précisément du Source MAC, c'est-à-dire l'adresse MAC source d'une trame Ethernet. C'est l'adresse de l'équipement qui a émis la trame.

Source MAC = de qui la trame est venue

Dans une situation normale, deux équipements différents dans le même VLAN ne devraient pas envoyer simultanément des trames avec le même Source MAC.

Si cela se produit, le commutateur peine à comprendre où se trouve réellement l'équipement portant cette MAC.

Comment le commutateur utilise le Source MAC

Le commutateur Ethernet construit sa table de commutation à partir des adresses MAC source.

Il fonctionne en gros ainsi :

- Une trame Ethernet arrive sur un port.

- Le commutateur regarde le champ Source MAC.

- Il retient : cette MAC se trouve derrière ce port.

- Quand il faudra ensuite envoyer une trame vers cette MAC, le commutateur l'enverra sur le port correspondant.

Par exemple :

Port 3 → trame reçue avec Source MAC 00:30:A7:12:34:56

Le commutateur enregistre :

00:30:A7:12:34:56 → port 3

Maintenant, si le serveur SCADA, le poste d'ingénierie ou un autre IED envoie du trafic unicast à cette MAC, le commutateur dirigera la trame vers le port 3.

Ce qui se passe en cas de conflit de Source MAC

Imaginons qu'il existe sur le site deux équipements :

IED-1 raccordé au port 3

IED-2 raccordé au port 8

Mais qu'ils partagent la même adresse MAC :

00:30:A7:12:34:56

D'abord, IED-1 émet une trame :

Source MAC : 00:30:A7:12:34:56

Port : 3

Le commutateur enregistre :

00:30:A7:12:34:56 → port 3

Puis IED-2 émet une trame :

Source MAC : 00:30:A7:12:34:56

Port : 8

Le commutateur écrase l'entrée :

00:30:A7:12:34:56 → port 8

Puis une trame d'IED-1 arrive à nouveau — et l'entrée change encore :

00:30:A7:12:34:56 → port 3

Cet effet est souvent appelé MAC flapping : la même adresse MAC « saute » entre les ports.

sequenceDiagram

autonumber

participant I1 as IED-1<br/>(port 3)

participant SW as Commutateur

participant I2 as IED-2<br/>(port 8)

Note over I1,I2: tous deux émettent des trames avec le même Source MAC<br/>00:30:A7:12:34:56

I1->>SW: trame, Source MAC = 00:30:A7:12:34:56

Note right of SW: apprend:<br/>MAC → port 3

I2->>SW: trame, Source MAC = 00:30:A7:12:34:56

Note right of SW: réécrit:<br/>MAC → port 8

I1->>SW: trame, Source MAC = 00:30:A7:12:34:56

Note right of SW: à nouveau:<br/>MAC → port 3

I2->>SW: trame, Source MAC = 00:30:A7:12:34:56

Note right of SW: à nouveau:<br/>MAC → port 8

Note over I1,I2: ⚠️ MAC flapping —<br/>le trafic unicast part tantôt sur le port 3, tantôt sur le port 8

Pourquoi des Source MAC identiques sont dangereuses

Le problème principal, c'est que le commutateur devient instable lorsqu'il décide où envoyer le trafic destiné à cette MAC.

Par exemple, le serveur SCADA envoie une requête MMS à l'équipement de MAC :

00:30:A7:12:34:56

Mais à ce moment, la table du commutateur indique :

00:30:A7:12:34:56 → port 8

La trame part donc sur le port 8. Une seconde plus tard, la table peut réapprendre vers le port 3 — et la trame suivante ira là-bas.

Les conséquences possibles :

— sessions MMS instables ; — pertes intermittentes de connectivité ; — erreurs « flottantes » au diagnostic ; — coupures étranges de sessions TCP ; — erreurs dans les journaux des commutateurs ; — association incorrecte entre équipement et port ; — analyse de pcap rendue difficile ; — l'impression trompeuse que « tantôt ça marche, tantôt non ».

Pour un poste numérique, c'est particulièrement gênant, car ce type de problème peut ressembler à une défaillance d'IED, à une erreur de configuration MMS, à un problème de VLAN, à un défaut du commutateur ou à une instabilité serveur. Alors que la cause réelle est plus bas — dans des Source MAC en conflit.

D'où viennent des Source MAC identiques sur un site

Il existe plusieurs scénarios réels.

Clonage de machines virtuelles

C'est l'un des scénarios pratiques les plus fréquents.

Par exemple, un serveur SCADA, un serveur d'un système de supervision en ligne IEC 61850, un poste d'ingénierie ou un banc de test fonctionne en virtualisation. La VM a été clonée, mais la MAC de l'adaptateur réseau n'a pas été modifiée.

Résultat : deux VMs peuvent se retrouver dans le même VLAN avec le même Source MAC.

C'est particulièrement probable lors de mises en service rapides, de transferts d'images, de déploiement de serveurs de secours ou de duplication de bancs.

Configuration manuelle de la MAC

Dans certains systèmes d'exploitation, hyperviseurs, passerelles, contrôleurs et équipements réseau, la MAC peut être définie à la main.

Cela peut servir à des essais, à de la redondance, à de la migration, à contourner un verrou de licence ou par erreur. Si la MAC coïncide avec un équipement déjà présent, un conflit apparaît.

Copie de la configuration d'un équipement

Lors de la mise en service, on copie parfois la configuration d'un équipement vers un autre.

Si la configuration contient la MAC ou les paramètres de l'interface réseau, on peut accidentellement reporter la même adresse sur deux équipements.

Pour la plupart des IED, la MAC d'usine est figée, mais pour les passerelles, contrôleurs industriels, serveurs, machines virtuelles et certains équipements embarqués, le risque est plus réel.

Redondance avec MAC virtuelle

Certains schémas de redondance utilisent une MAC virtuelle partagée.

L'idée : le réseau ne voit qu'un seul nœud « virtuel », tandis que deux équipements — principal et secours — le servent physiquement. Mais un seul doit être actif à la fois.

Si les deux deviennent actifs par erreur, on obtient un conflit et du MAC flapping.

Pour un poste numérique, cela peut concerner les serveurs, passerelles, routeurs, pare-feux, grappes SCADA ou systèmes de niveau supérieur. Pour deux IED de protection indépendants, ce scénario n'est pas normal.

Erreur du fabricant ou lot pilote

Rare mais théoriquement possible : matériel livré avec des MAC non uniques.

Pour des produits de série c'est atypique, mais cela peut se rencontrer sur des équipements à faible volume, des échantillons de pré-série, du matériel de banc ou en cas de mauvais firmware.

Adresses MAC administrées localement

Si la MAC n'est pas d'usine mais administrée localement, son unicité ne dépend plus de l'IEEE et du fabricant, mais de celui qui l'a définie.

C'est pourquoi, sur les bancs, en virtualisation, dans les configurations temporaires de mise en service et dans les configurations expérimentales, le risque de doublon est plus élevé.

Comment repérer des Source MAC identiques dans Wireshark

Dans un pcap, un signe de conflit peut être une situation où la même Source MAC est associée à des entités différentes :

une Source MAC → différentes adresses IP

une Source MAC → différentes sessions MMS

une Source MAC → différents svID

Par exemple, dans un segment de trafic on voit :

Source MAC : 00:30:A7:12:34:56

IP : 10.10.1.21

IEDName : SEL_IED_Q01

Et dans un autre segment de la même capture :

Source MAC : 00:30:A7:12:34:56

IP : 10.10.1.22

IEDName : SEL_IED_Q02

C'est un indice fort qu'il faut vérifier un conflit de MAC ou des particularités de redondance.

Pour GOOSE, on peut regarder non seulement la Source MAC, mais aussi les champs du niveau IEC 61850 :

Source MAC identique,

mais GoCBRef/goID différents

Pour SV :

Source MAC identique,

mais svID différents

Pour MMS :

Source MAC identique,

mais IP ou sessions MMS différentes

Ce tableau ne signifie pas automatiquement une panne, mais il appelle une vérification.

Comment détecter le conflit sur le commutateur

Sur le commutateur, il faut regarder la table d'adresses MAC et les journaux d'événements.

Symptôme typique :

00:30:A7:12:34:56 → port 3

quelques secondes plus tard :

00:30:A7:12:34:56 → port 8

puis à nouveau :

00:30:A7:12:34:56 → port 3

Dans les journaux, cela peut s'appeler différemment :

MAC flapping

MAC address moved

Duplicate MAC address

MAC move detected

La formulation dépend du fabricant du commutateur.

Si un système de supervision en ligne IEC 61850 (par exemple Tekvel Park) est déployé sur le site, ce comportement peut aussi apparaître comme un déplacement de MAC, l'apparition d'un équipement inconnu, un changement de source de trafic ou un écart par rapport au modèle d'échange attendu.

Que faire quand on détecte des Source MAC identiques

Un ordre d'actions pratique :

- S'assurer qu'il s'agit bien de Source MAC identiques.

- Vérifier de quels ports du commutateur arrive cette MAC.

- Identifier les équipements physiques raccordés à ces ports.

- Vérifier l'absence d'un mécanisme de redondance prévu avec MAC virtuelle.

- S'il n'y a pas de redondance — chercher une erreur de configuration.

- Vérifier les VMs, les images clonées, les passerelles, les serveurs et les postes d'ingénierie.

- Vérifier que la MAC n'a pas été définie à la main.

- Vérifier qu'aucune configuration d'équipement n'a été copiée.

- Corriger l'adressage ou la configuration.

- Après correction, revérifier la table MAC et un nouveau pcap.

L'essentiel est de ne pas traiter uniquement le niveau supérieur. En cas de conflit de Source MAC, on peut chercher longtemps une erreur dans MMS, dans les réglages de l'IED, dans le VLAN ou dans le logiciel serveur, alors que la cause sera que le commutateur ne parvient pas à savoir derrière quel port se trouve réellement la MAC.

Exemple pratique pour un poste numérique

Un ingénieur analyse un pcap d'un poste numérique. La capture contient du trafic MMS entre le serveur SCADA et plusieurs IED. La session MMS avec un équipement tombe périodiquement puis se rétablit.

Au premier abord, on peut soupçonner :

— des problèmes de réseau ; — des erreurs de configuration MMS ; — une surcharge de l'IED ; — des problèmes serveur ; — des erreurs de VLAN ; — de l'instabilité du commutateur.

Mais au niveau Ethernet, on découvre que la même Source MAC apparaît dans des trames avec des adresses IP différentes.

Par exemple :

Trames du premier équipement :

Source MAC : 00:30:A7:12:34:56

IP : 10.10.1.21

IEDName : SEL_IED_Q01

et :

Trames du second équipement :

Source MAC : 00:30:A7:12:34:56

IP : 10.10.1.22

IEDName : SEL_IED_Q02

L'ingénieur regarde ensuite la table MAC du commutateur et voit :

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

00:30:A7:12:34:56 → port 5

00:30:A7:12:34:56 → port 12

C'est-à-dire que la même adresse MAC « migre » sans cesse entre deux ports.

Après vérification, il s'avère que l'un des équipements a été remplacé ou mal configuré, ou qu'une copie de configuration / VM avec la même MAC a été utilisée sur site.

Après correction de la MAC, la liaison redevient stable et les événements de MAC flapping disparaissent du commutateur.

Cet exemple montre bien pourquoi, lors de l'analyse d'un poste numérique, il faut regarder non seulement IEC 61850 mais aussi les mécanismes de base d'Ethernet.

Limite importante : l'OUI n'est pas une preuve absolue

L'OUI est utile, mais il ne peut être pris pour une preuve absolue de l'origine d'un équipement.

Plusieurs raisons.

La MAC peut être administrée localement

Il existe deux types d'adresses MAC :

UAA — Universally Administered Address

LAA — Locally Administered Address

UAA — adresse administrée universellement. C'est en général la MAC d'usine, attribuée par le fabricant depuis sa plage.

LAA — adresse administrée localement. Elle peut être attribuée par le système d'exploitation, l'hyperviseur, l'administrateur réseau ou un logiciel.

Les MAC administrées localement sont fréquentes dans les VMs, conteneurs, bancs de test et environnements d'ingénierie.

La MAC peut être modifiée par logiciel

Dans de nombreux systèmes d'exploitation, la MAC d'une interface réseau peut être modifiée par logiciel.

Cela peut servir à des essais, à la virtualisation, à la redondance, à la migration de VMs ou à des logiciels spécialisés.

Le seul fait que l'OUI pointe vers une organisation ne garantit donc pas que l'équipement physique soit effectivement produit par celle-ci.

L'OUI peut désigner un module réseau, pas l'équipement final

Dans le matériel industriel, on utilise souvent des modules Ethernet, puces, cartes et processeurs de communication prêts à l'emploi.

Dans le pcap, l'OUI peut donc désigner non le fabricant de l'IED, mais le fabricant du contrôleur réseau ou de la carte embarquée à l'intérieur.

Par exemple, l'équipement porte une marque en face avant, alors que l'OUI de sa MAC appartient au fabricant de la puce réseau ou de la carte embarquée.

L'information de la base peut être incomplète

Les outils de lookup s'appuient sur des bases de fabricants mises à jour au fil du temps.

Si la base locale de Wireshark est obsolète, un nouveau bloc d'adresses peut s'afficher incorrectement, voire pas du tout.

Par ailleurs, une partie des données d'enregistrement peut être confidentielle.

Comment utiliser correctement l'OUI et le Source MAC lors de l'analyse d'un poste numérique

La bonne approche est la suivante :

L'OUI est un indice diagnostic utile, et le Source MAC est un identifiant réseau important de l'émetteur. Mais les conclusions définitives ne doivent être tirées qu'après recoupement de plusieurs sources de données.

Lors de l'analyse d'un poste numérique, il convient de recouper :

— le fichier SCD ; — le schéma du réseau ; — les tables de commutation ; — les paramètres VLAN ; — LLDP ; — les adresses IP ; — les tables ARP ; — les réglages des IED ; — les journaux d'événements ; — les ports des commutateurs ; - les fichiers pcap ; - les données d'un système de supervision en ligne IEC 61850 (par exemple Tekvel Park).

Ce n'est qu'à la croisée de ces données qu'on peut conclure, en toute rigueur, à la présence d'un équipement sur le réseau, à l'origine du trafic et à la conformité du tableau réel avec le projet.

Mini-checklist pour l'ingénieur lors de l'analyse d'un pcap

Lors de la première analyse du trafic d'un poste numérique, quelques étapes simples sont utiles.

flowchart TB

START["<b>Source MAC dans le pcap</b><br/>p. ex., 00:30:A7:12:34:56"]

Q1{"L'OUI correspond-il à<br/>la composition attendue<br/>des équipements ?"}

Q2{"Le Source MAC est-il<br/>unique dans son VLAN ?"}

Q3{"Les trames viennent-elles<br/>d'un seul port<br/>du commutateur ?"}

INV["<b>Vérifier l'origine</b><br/>• quel équipement est-ce ?<br/>• comment est-il arrivé sur le réseau ?<br/>• est-il dans le SCD / schéma LAN ?<br/>• quel trafic transmet-il ?"]

FLAP["<b>MAC flapping</b><br/>• table de commutation<br/>• journaux (MAC moved / duplicate)<br/>• système de supervision en ligne IEC 61850<br/>(p. ex. Tekvel Park)"]

SRC["<b>Trouver la source du doublon</b><br/>• clone de machine virtuelle<br/>• MAC définie manuellement<br/>• configuration copiée<br/>• MAC virtuelle de redondance"]

OK["<b>OK</b><br/>rapprocher avec SCD,<br/>documentation de projet,<br/>ports et VLANs"]

START --> Q1

Q1 -- "oui" --> Q2

Q1 -- "non / inconnu" --> INV

INV --> Q2

Q2 -- "oui, unique" --> Q3

Q2 -- "non, doublon" --> FLAP

Q3 -- "oui, un seul" --> OK

Q3 -- "non, plusieurs" --> FLAP

FLAP --> SRC

style START fill:#E0F2F1,stroke:#26A69A,color:#004D40

style Q1 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q2 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style Q3 fill:#FFF8E1,stroke:#E6A23C,color:#7A5418

style INV fill:#E3F2FD,stroke:#42A5F5,color:#0D47A1

style FLAP fill:#FDE8E8,stroke:#F56C6C,color:#B71C1C

style SRC fill:#FBE9E7,stroke:#E64A19,color:#BF360C

style OK fill:#E8F5E9,stroke:#67C23A,color:#1B5E20

Lister les Source MAC

Extraire toutes les adresses MAC source uniques présentes dans le pcap.

Vérifier les OUI

Voir à quelles organisations appartiennent les premiers octets des adresses.

Trouver des équipements que l'on n'attend pas dans la structure du site

Comparer les OUI trouvés avec la composition d'équipements attendue sur site.

Par exemple, si du matériel SEL est utilisé sur site, l'OUI 00:30:A7 peut être attendu. Si aucun équipement SEL n'est déployé, cette MAC mérite une vérification supplémentaire.

Vérifier l'unicité du Source MAC

S'assurer qu'un même Source MAC n'est pas utilisé par des IP, des sessions MMS, des IEDName, des GoCBRef ou des svID différents.

Vérifier la table MAC du commutateur

Si une même MAC apparaît sur des ports différents, vérifier un éventuel MAC flapping.

Rapprocher des VLAN et des types de trafic

Il importe de comprendre non seulement le fabricant, mais ce que fait l'équipement dans le réseau :

— il publie du GOOSE ; — il transmet des Sampled Values ; — il établit une connexion MMS ; — il participe au PTP ; — il émet des ARP ; — il génère du broadcast ; — il transporte du trafic opérationnel.

Recouper avec la documentation

Les résultats sont à comparer avec le fichier SCD, le schéma LAN, les tables de raccordement, les configurations des commutateurs et la configuration réelle du site.

Ce qui est particulièrement important pour un poste numérique

Sur un poste classique, l'ingénieur voit souvent la chaîne physiquement : câble, bornes, armoire, équipement, signal discret.

Sur le poste numérique, une part importante des interactions migre vers le réseau Ethernet. Les signaux de protection, les mesures, les commandes, les verrouillages et la téléconduite sont transmis comme des messages.

L'exploitation doit donc savoir lire non seulement les schémas de circuits secondaires, mais aussi les empreintes réseau.

L'OUI et le Source MAC sont des éléments simples mais précieux de cette analyse.

L'OUI aide à répondre à la question :

à quelle organisation appartient ce bloc d'adresses ?

Le Source MAC aide à répondre à :

qui émet des trames sur le réseau ?

Et l'analyse du comportement du Source MAC dans le temps aide à comprendre :

n'y a-t-il pas de conflit d'adresses, de MAC flapping ou de mauvais comportement de la redondance ?

Pour un poste numérique, cela compte particulièrement, car une seule MAC en conflit peut se manifester comme une liaison MMS instable, un comportement étrange des serveurs, des erreurs de diagnostic, des difficultés d'analyse GOOSE/SV ou un fonctionnement imprévisible de l'infrastructure réseau.

Conclusion

L'OUI, ce sont les premiers octets de la MAC, par lesquels on peut souvent identifier l'organisation propriétaire du bloc. Pour l'ingénieur d'un poste numérique, c'est un outil de diagnostic de premier niveau pratique : il aide à comprendre quels équipements sont présents dans le réseau technologique, à repérer des raccordements inattendus et à recouper le trafic réel avec la documentation de projet.

Par exemple, le Source MAC 00:30:A7:12:34:56 contient l'OUI 00:30:A7, qui appartient à Schweitzer Engineering Laboratories. Si du matériel SEL est déployé sur site, c'est un signal attendu. Sinon, cette adresse devient un motif de vérification du raccordement réel et de la composition matérielle.

Mais l'OUI ne peut être pris pour une preuve absolue. La MAC peut être administrée localement, modifiée par logiciel, désigner un module réseau plutôt que l'équipement final, ou tout simplement manquer dans la base locale de lookup.

À part, il importe de contrôler l'unicité du Source MAC. Si deux équipements différents dans le même VLAN émettent des trames avec le même Source MAC, le commutateur ne cessera pas de réapprendre sa table de commutation. Apparaît alors du MAC flapping, le trafic unicast peut partir au mauvais endroit, les sessions MMS deviennent instables, et le diagnostic tourne à la chasse à une erreur « flottante ».

Lors de l'analyse d'un poste numérique, il faut donc regarder non seulement IEC 61850, les IP et les VLAN, mais aussi le niveau de base Ethernet : Source MAC, OUI, tables de commutation et comportement des MAC dans le temps.

Dans l'exploitation d'un poste numérique, savoir lire ces empreintes réseau devient aussi important que de savoir lire les schémas de circuits secondaires. Parce que, sur un poste numérique, une part notable des « câbles » est désormais à l'intérieur du réseau Ethernet.