Хакеры атакуют цифровую подстанцию

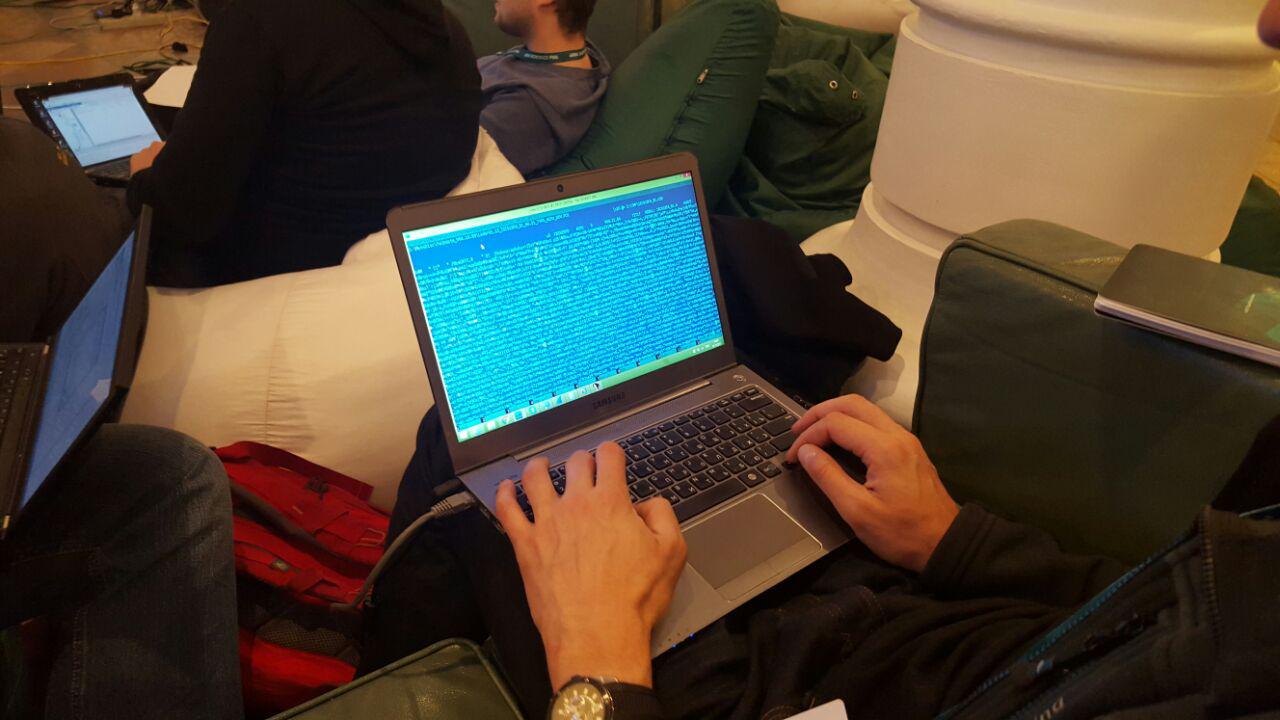

Соревнования организованы при поддержке Kaspersky Lab, главный ведущий и судья, как и на прошлых соревнованиях – Максим Никандров, с кем мы поговорили об организации и его впечатлениях от первого дня.

ЦПС: Расскажи о компонентах этого стенда.

МН: Стенд сделан по техническому заданию и при поддержке Лаборатории Касперского. Он представляет из себя типовой элемент нашей современной подстанции на самом популярном оборудовании. Все абсолютно типовое: типовые терминалы, типовая схема, типовые конфигурации.

ЦПС: Какие исходные условия были у ребят?

МН: На самом деле, никаких. Только их ноутбук. Им было разрешено подойти и посмотреть на стенд, с лицевой стороны, но руками ничего нельзя было трогать.

ЦПС: У некоторых из них на ноутбуках я увидел ПО для параметрирования РЗА. Откуда оно у них взялось?

МН: Они нашли его за ночь. Вчера они увидели название РЗА, а уже сегодня утром пришли с ПО. Не знаю, на каких торрентах его взяли, и какая версия стоит. Тем более, что такое ПО предоставляется со специальным ключом для активации, а у них оно исправно работает.

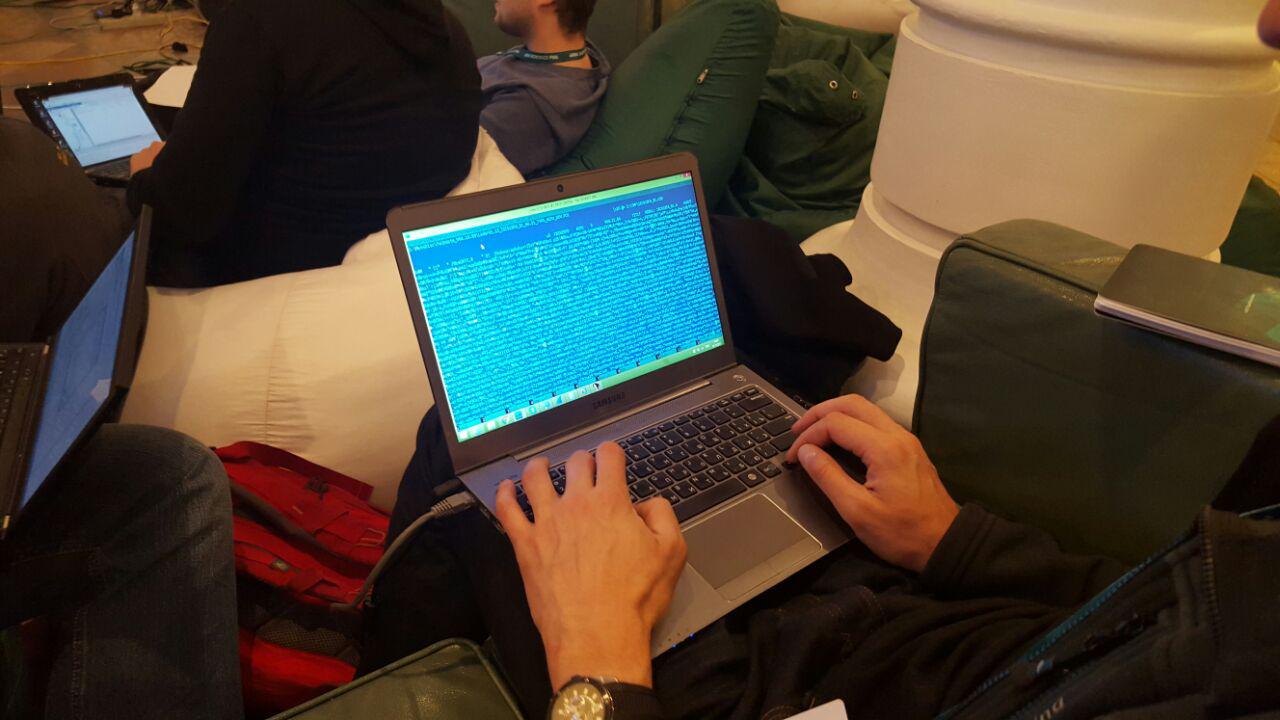

Сначала ребята смогли атаковать оперативные блокировки, но это не повлияло на управление устройствами. По прошествии четырех часов кибератак на цифровую подстанцию, московская команда хакеров Kokosnusse смогла вывести из строя терминал РЗА, за что заработала свои первые очки в соревнованиях.

ЦПС: Использование ПО для параметрирования терминала привело их к победе?

МН: Да, парни нашли ранее неизвестный путь подключения к терминалу. При подключении требуется ввести специальный код, ребята нашли способ достать этот код из терминала и, используя ПО, абсолютно легально подключились к терминалу РЗА.

ЦПС: Но обычный хакер, не побывавший на энергообъекте не знает чьи устройства там стоят,вы разрешите им дальше использовать ПО.

МН: Нет, мы запретили его дальнейшее использование и хотим, чтобы ребята нашли альтернативные способы взлома.

Далее началось что-то невообразимое. Две команды смогли реализовать настоящие аварии, обойдя блокировки, замкнули ЗН под напряжением, в результате прозвучала сирена и модель ЛЭП загорелась.

ЦПС: Максим, ты удивлен результатами?

МН: Да, на самом деле результаты удивляют, я в шоке. Я не ожидал, что цифровую подстанцию будут атаковать так жестко и что так быстро добьются результата. Ребята уже успели устроить GOOSE спурфинг, и только что начали управлять по MMS. После этих соревнований у нас будет много данных для аналитики. Уже сейчас можно сказать, что свободный доступ к ПО – реальная угроза для энергообъектов.

Очень забавную атаку провел на терминал участник команды HackerDom – Екатеринбург, Александр Берсенев. Он написал на принципиальной схеме дисплея терминала «hacked»

В соревновании продолжают участвовать 4 команды, кибератаки продолжаются. Сегодня вечером мы узнаем финалистов.

Закрытый код программного продукта – это всегда уязвимость, потому что внушает ложные надежды на его ‘несокрушимость’. Необходима общая открытая платформа, которой будут пользоваться все разработчики.

А разве не наоборот? Чем более открыта система, тем более она уязвима? Вот, к примеру, результаты сопоставления Android и iOS (данные Symantec).

Всё зависит от качества правок кода и от того, кто ревью делает.